Масштабный взлом Rainbow Six Siege привел к отключению серверов, банам и раздаче внутриигровой валюты - «Новости»

- 14:30, 05-янв-2026

- Новости / Изображения / Заработок / Преимущества стилей / Отступы и поля / Текст / Интернет и связь / Формы / Вёрстка / Добавления стилей

- Thornton

- 0

В выходные серверы тактического шутера Rainbow Six Siege компании Ubisoft подверглись взлому, который позволил атакующим манипулировать внутренними процессами. Злоумышленники банили и снимали баны с игроков, вмешивались в работу модерации, а также раздали всем пользователям огромное количество внутриигровой валюты и косметических предметов.

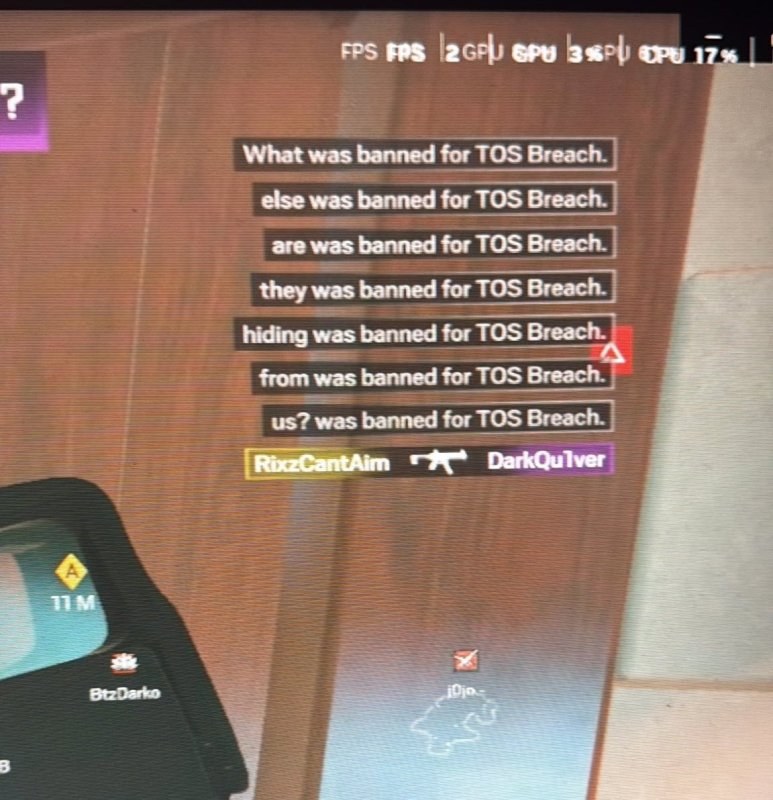

Судя по многочисленным сообщениям игроков и опубликованным в сети скриншотам, атакующие получили возможность:

- Блокировать и разблокировать игроков Rainbow Six Siege;

- выводить фейковые сообщения о банах в ленте модерации;

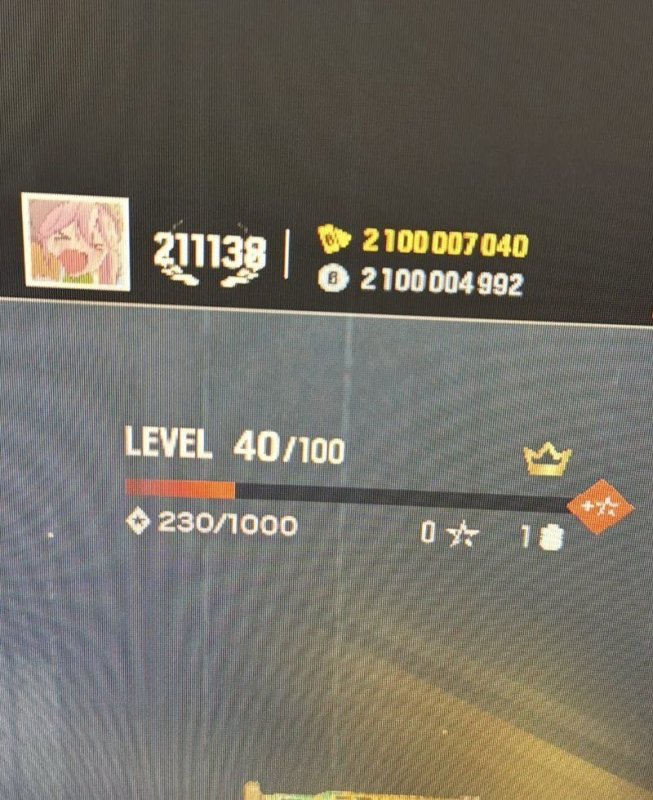

- выдать всем игрокам около 2 млрд R6 Credits и очков Renown (внутриигровые валюты);

- разблокировать все косметические предметы в игре, включая скины, доступные только разработчикам.

Кредиты R6 — внутриигровая валюта, которую Ubisoft продает за реальные деньги. В настоящее время 15 000 кредитов стоят 99,99 долларов США. Таким образом, если конвертировать в реальные деньги 2 млрд кредитов R6, которые хакеры раздали игрокам, получится примерно 13,33 млн долларов.

В субботу, 27 декабря 2025 года, официальный аккаунт Rainbow Six Siege в соцсети X подтвердил факт атаки. Представители Ubisoft сообщали, что разработчики в курсе проблемы и уже работают над ее устранением. Вскоре компания была вынуждена временно отключить серверы игры и внутриигровой маркетплейс.

«Siege и маркетплейс отключены, пока команда фокусируется на решении проблемы», — сообщили в X представители компании.

В Ubisoft заявили, что игроки не будут наказаны за траты полученных бесплатно кредитов, однако все транзакции, совершенные после 11:00 UTC 27 декабря, откатят. Также в компании подчеркивают, что не имеют никакого отношения к фейковыми сообщениям о блокировках.

Утром 29 декабря 2025 года разработчики сообщили, что завершили тестирование и игра снова доступна для игроков. Также был выполнен откат транзакций, и в компании предупреждают, что пользователи могут временно потерять доступ к некоторым своим предметам. Ожидается, что расследование инцидента и последующие исправления будут длиться еще около двух недель. При этом внутриигровой маркетплейс по-прежнему отключен.

Других официальных заявлений от компании пока не поступало, а ИБ-специалисты полагают, что инцидент мог затронуть не только игровые серверы, но и более глубокие уровни инфраструктуры Ubisoft.

По данным исследователей из VX-Underground, стоящие за атакой злоумышленники утверждают, что взломали серверы компании через недавно раскрытую RCE-уязвимость в MongoDB. Напомним, что баг получил идентификатор CVE-2025-14847 и позволяет неаутентифицированным удаленным атакующим извлекать данные из памяти уязвимых инстансов MongoDB, включая учетные данные и ключи аутентификации. Публичный PoC-эксплоит для этой уязвимости уже доступен.

Специалисты VX-Underground пишут, что Ubisoft вообще могли атаковать сразу несколько не связанных между собой хакерских группировок.

Первая группа заявила, что эксплуатировала Rainbow Six Siege для манипуляции банами и инвентарем игроков. По данным исследователей, эта группа раздала игрокам 339 млрд долларов в форме внутриигровой валюты, но не получала доступа к пользовательским данным.

Вторая группа утверждала, что использовала уязвимость в MongoDB, а затем проникла во внутренние Git-репозитории Ubisoft и похитила большой архив с исходными кодами игр компании (начиная с 1990-х годов до наших дней). Позже выяснилось, что это ложь, однако у хакеров действительно есть некие внутренние данные Ubisoft.

Третья группа утверждает, что похитила данные пользователей Ubisoft через ту же уязвимость и теперь пытается шантажировать компанию, требуя выкуп. Исследователи отмечают, что группировка лжет и не взламывала компанию.

Четвертая группа оспаривает часть заявлений своих «коллег», утверждая, что группа номер два вообще не имела доступ к исходникам Ubisoft, а также пытается обмануть группу номер один.

Пятая группа появилась позже других и раскрыла исследователям, как именно группа номер два получила доступ к внутренним данным Ubisoft (предъявив некие «фотографические доказательства»), а также предоставила код, демонстрирующий, как именно группа номер один проделала ряд манипуляций. В VX-Underground предполагают, что пятая группа создает и продает читы для игр Ubisoft и состоит из «очень талантливых реверс-инженеров».

«Ubisoft хорошо осведомлена о группах номер один, два, четыре и пять. Кроме того, группа номер пять предоставила нам всесторонний анализ того, как Ubisoft узнает о таких вещах, — рассказывают исследователи. — Все перечисленные группировки (кроме группы номер три) знают друг друга и в той или иной степени действуют вместе. Группа номер пять пообещала позже предоставить нам письменный технический анализ [случившегося], которым мы сможем поделиться публично. Пока они не могут сделать этого из-за ряда вещей, которые происходят между группами номер один и два».

Как отмечает издание Bleeping Computer, пока не удалось подтвердить или опровергнуть ни одно из этих заявлений — ни эксплуатацию бага в MongoDB, ни доступ к исходному коду компании, ни кражу пользовательских данных.

На данный момент достоверно известно одно: Ubisoft подтвердила факт манипуляций внутриигровыми системами Rainbow Six Siege. Никаких публичных доказательств более масштабной атки пока нет.

Комментарии (0)