Новая версия Android-трояна Falcon заразила более 10 000 смартфонов в России - «Новости»

- 14:30, 12-мар-2026

- Новости / Отступы и поля / Изображения / Заработок / Видео уроки / Преимущества стилей / Вёрстка / Самоучитель CSS / Текст

- Евгений

- 0

Специалисты компании F6 изучили обновленную версию Android-трояна Falcon, которая атакует клиентов российских банков. По состоянию на конец февраля 2026 года вредонос скомпрометировал более 10 000 устройств в России, и за две недели количество заражений выросло на 33%.

Falcon — банковский троян для Android, построенный на базе другого вредоноса — Anubis, и известный с 2021 года.

В отличие от Mamont и вредоносных сборок NFCGate, которые в первую очередь нацелены на прямую кражу средств со счетов, Falcon охотится за учетными данными: логинами, паролями и кодами двухфакторной аутентификации от более чем 30 популярных сервисов. Среди его целей — приложения банков и госсервисов, маркетплейсы, мессенджеры, VPN, сервисы такси и бронирования и даже YouTube.

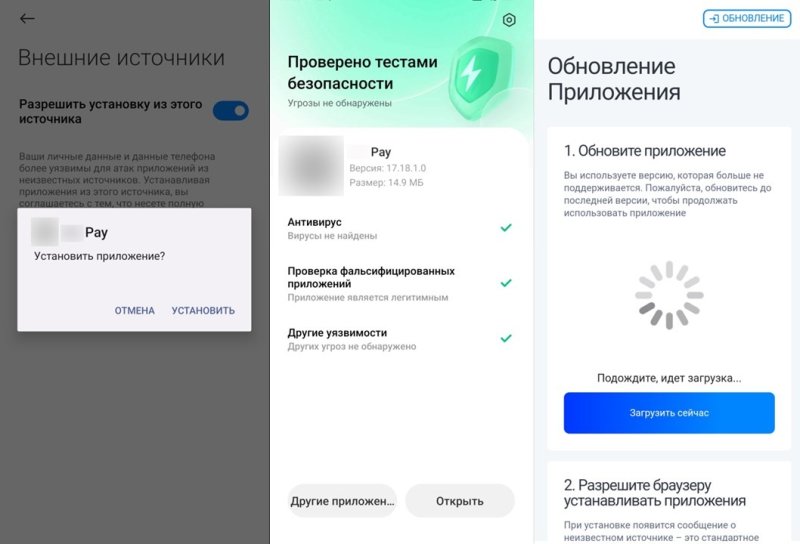

Falcon использует двухэтапную схему заражения. Сначала жертву с помощью социальной инженерии убеждают скачать APK-файл с фишингового сайта, замаскированного под банковский ресурс, госсервис или мессенджер. После установки приложение-дроппер предлагает «обновиться» — и под видом обновления на устройство проникает FalconRAT.

Троян сразу запрашивает доступ к Accessibility service, причем для этого жертве показывают кастомную инструкцию, адаптированную под конкретного производителя смартфона (Xiaomi, Samsung, Huawei, Vivo и других). Затем малварь автоматически получает все необходимые разрешения (для пользователя это выглядит как быстрое мелькание системных окон на экране в течение нескольких секунд).

Эксперты пишут, что главной технической особенностью новой версии является модуль VNC для удаленного управления устройством, работающий через WebSocket. VNC-сервис поддерживает три режима: создание скриншотов, непрерывный захват экрана и парсинг текстовых элементов интерфейса. Кроме того, атакующие могут перекрыть экран устройства черным оверлеем, тем самым скрывая свои действия от пользователя.

Среди прочих команд, которые троян может получить от управляющего сервера: отправка и перехват SMS, USSD-запросы, переадресация звонков, запуск и удаление приложений, а также рассылка SMS всем контактам жертвы.

Также исследователи отмечают продвинутую систему самозащиты Falcon. Вредонос способен удалять антивирусы сразу после установки и блокирует попытки пользователя открыть список приложений или зайти в настройки Accessibility. Для разных производителей (Samsung, Xiaomi, Meizu, Realme, Oppo) реализованы различные механизмы: троян находит нужные элементы интерфейса и перебрасывает пользователя на главный экран. На устройствах Xiaomi малварь дополнительно отключает разрешения для других приложений через системное приложение «Безопасность».

Украденные данные (логины, пароли, коды 2ФА, данные банковских карт) отправляются на управляющий сервер хакеров и дублируются через Telegram-бота.

Анализ кода малвари показал, что разработчики Falcon намеренно избегают атак на устройства из США и Австралии: при запуске вредоносного приложения на устройствах из этих стран троян завершает работу.

Комментарии (0)