В телеприставках Philips и Thomson обнаружены серьезные уязвимости - «Новости»

- 20:51, 03-сен-2020

- Новости

- Benson

- 0

Хакинг для новичков

- Содержание выпуска

- Подписка на «Хакер»

Исследователи из IoT-лаборатории Avast обнаружили серьезные проблемы в двух популярных телевизионных приставках компаний Thomson и Philips. Найденные уязвимости позволяют хранить малварь на устройствах, благодаря чего злоумышленники могут использовать девайсы в ботнетах, а также совершать с их помощью вымогательские атаки.

Баги были обнаружены в устройствах THOMSON THT741FTA и Philips DTR3502BFTA, которые широко распространены в европейских странах и популярны среди потребителей, чьи телевизоры не поддерживают стандарт DVB-T2, который обеспечивает доступ к HD-разрешению. На российском рынке приставки DVB-T2 от Philips и Thomson тоже присутствуют: подобные устройства стали особенно популярны после перехода на цифровое вещание в 2019 году.

Эксперты связались с представителями Philips и Thomson, сообщив им о результатах исследования и предложив ряд мер по улучшению безопасности продуктов. Увы, в Philips сообщили, что уязвимости уже не могут быть исправлены, а представители Thomson и вовсе не ответили на сообщение Avast.

Расследование, которое началось еще в январе текущего года, возглавляли руководитель IoT-лаборатории Владислав Ильюшин и исследователь IoT-угроз Марко Збирка. Данное исследование было частью инициативы Avast по изучению и тестированию способов защиты для умных устройств.

В начале анализа эксперты обнаружили, что оба производителя поставляют приставки с открытыми по умолчанию Telnet-портами. Этот протокол был создан в 1969 году, то есть ему больше 50 лет, он не имеет шифрования, но по-прежнему используется для связи с удаленными устройствами или серверами. По сути, в случае с уязвимыми телеприставками, Telnet позволяет злоумышленникам получать удаленный доступ к устройствам и сделать их частью ботентов, затем используя для DDoS-атак и прочей вредоносной активности. К примеру, исследователям удалось без труда запустить бинарный файл известной IoT-малвари Mirai на обеих приставках.

Также специалисты выявили проблему, связанную с архитектурой гаджетов. Так, обе приставки используют ядро Linux версии 3.10.23, установленное на устройства еще в 2016 году. В сущности, оно служит мостом между аппаратным и программным обеспечением приставок, однако поддержка версии 3.10.23 истекла еще в ноябре 2017 года. После этой даты обновления прекратились, и в результате теперь пользователи уязвимы перед потенциальными атакам, исправлений для которых они попросту не получали.

Помимо уже перечисленных проблем в приставках Philips и Thomson было обнаружено незашифрованное соединение между приставками и предустановленным (и устаревшим) приложением популярной службы прогноза погоды AccuWeather.

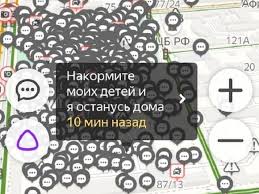

Небезопасное соединение между приставками и серверной частью AccuWeather позволяет злоумышленнику изменить контент, который пользователи видят на своих телевизорах при использовании погодного приложения. Например, атакующий может вывести на экран сообщение программы-вымогателя, которое будет гласить, что телевизор пользователя взломан, а теперь для его разблокировки требуется оплатить выкуп.

«Производители несут ответственность за соблюдение стандартов безопасности не только тогда, когда продают их. Они также несут ответственность за безопасность их дальнейшей эксплуатации пользователями, — говорит Владислав Ильюшин. — К сожалению, производители IoT-устройств редко могут задуматься, как можно уменьшить угрозы, связанных с их продуктами. Вместо этого они полагаются на минимум или, в крайнем случае, полностью игнорируют IoT-безопасность, чтобы сократить расходы и ускорить вывод своих продуктов на рынок».

В итоге специалисты Avast рекомендуют пользователям DVB-T2 приставок выбирать модели надежных брендов, у которых есть история долгосрочной поддержки устройств и работы над безопасностью. Кроме того, уже после покупки стоит отключить в настройках Plug and Play (UPnP), а также проверить конфигурацию переадресации портов и отключить ее, если она не является необходимой. Если же у пользователя все равно есть сомнения в надежности и безопасности такого девайса, стоит отказаться от «умных» функций вовсе и не подключать устройство к домашней сети.

Комментарии (0)