Microsoft и Cloudflare ликвидировали фишинговый сервис RaccoonO365 - «Новости»

- 14:30, 18-сен-2025

- Отступы и поля / Новости / Изображения / Заработок / Преимущества стилей / Текст / Ссылки / Самоучитель CSS / Сайтостроение / Линии и рамки / Добавления стилей

- Day

- 0

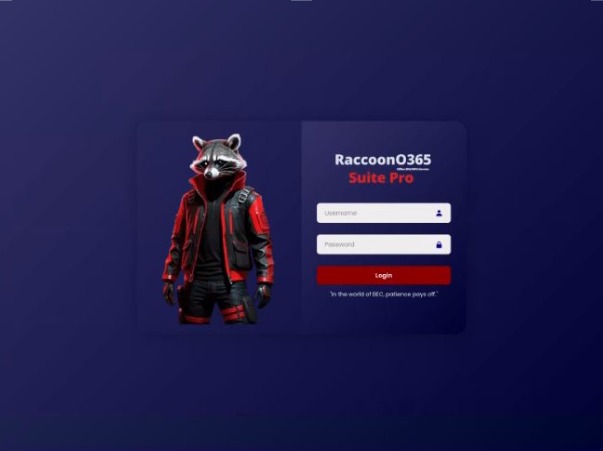

Компании Microsoft и Cloudflare сообщили о закрытии PhaaS-сервиса (Phishing-as-a-Service, «Фишинг как услуга») под названием RaccoonO365, который использовался для кражи тысяч учетных данных от Microsoft 365.

RaccoonO365 позволял пользователям создавать фишинговые электронные письма, вложения со ссылками или QR-кодом, а также фишинговые сайты, ориентированные на кражу учетных данных от Microsoft 365.

В начале сентября 2025 года специалисты Microsoft Digital Crimes Unit (DCU) совместно с коллегами из команд Cloudforce One и Trust and Safety в Cloudflare изъяли 338 сайтов и Worker-аккаунтов, связанных с RaccoonO365.

Microsoft отслеживает хакеров, стоящих за этим сервисом, под кодовыми названием Storm-2246. Сообщается, что с июля 2024 года они похитили не менее 5000 учетных данных у пользователей из 94 стран мира. Для атак злоумышленники использовали фишинг-киты RaccoonO365 с CAPTCHA-страницами и антибот-защитой, которые маскировались под легитимные ресурсы.

К примеру, фишинговая кампания RaccoonO365, связанная с темой налогов, затронула свыше 2300 американских организаций в апреле 2025 года, а те же фишинговые наборы применялись против более 20 медучреждений в США.

Украденные учетные данные, файлы cookie и другая собранная информация из OneDrive, SharePoint и почтовых ящиков жертв потом использовалась для финансового мошенничества, вымогательства или служила точкой проникновения в другие системы.

Фишинг-киты RaccoonO365 распространялись по подписке, через приватный Telegram-канал, насчитывавший более 840 участников по состоянию на 25 августа 2025 года. Цены варьировались от 355 долларов за месяц подписки до 999 долларов за три месяца. Оплату злоумышленники принимали в USDT и BTC.

По оценкам Microsoft, группировка заработала на RaccoonO365 не менее 100 000 долларов в криптовалюте (то есть продала не менее 100-200 подписок), хотя реальное число может быть выше.

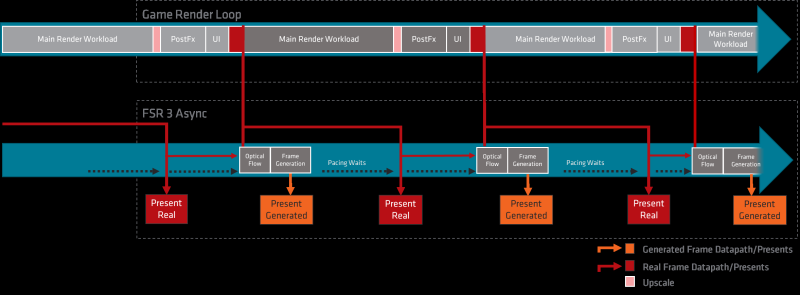

Компания Cloudflare оказалась вовлечена в эту операцию, поскольку злоумышленники использовали ее сервисы в своих целях (в том числе для антианализа и уклонения от обнаружения).

«Прежде чем запрос передавался на фишинговый сервер, скрипт Cloudflare Workers проверял его, чтобы определить, не исходит ли он от ИБ-исследователя, автоматического сканера или из песочницы. В случае обнаружения каких-либо тревожных сигналов соединение разрывалось или клиент получал сообщение об ошибке, фактически скрывая фишинг-кит», — пояснили в компании.

По информации исследователей DCU, лидером RaccoonO365 является нигериец Джошуа Огундипе (Joshua Ogundipe).

«По данным Microsoft, Огундипе имеет опыт работы в области программирования, и именно он ответственен за написание большей части кода. Ошибка в операционной безопасности злоумышленников (они случайно раскрыли секретный криптокошелек) помогла DCU установить их личности и понять механизмы работы. Все собранные материалы на Огундипе переданы международным правоохранительным органам», — пишут эксперты.

Комментарии (0)