Критическая уязвимость в Nginx UI позволяет получить полный контроль над сервером - «Новости»

- 14:30, 18-апр-2026

- Преимущества стилей / Изображения / Текст / Вёрстка / Новости / Интернет и связь

- Изот

- 0

ИБ-исследователи предупредили, что критическая уязвимость в популярном инструменте управления веб-сервером Nginx (nginx-ui) активно используется злоумышленниками и позволяет полностью захватить сервер.

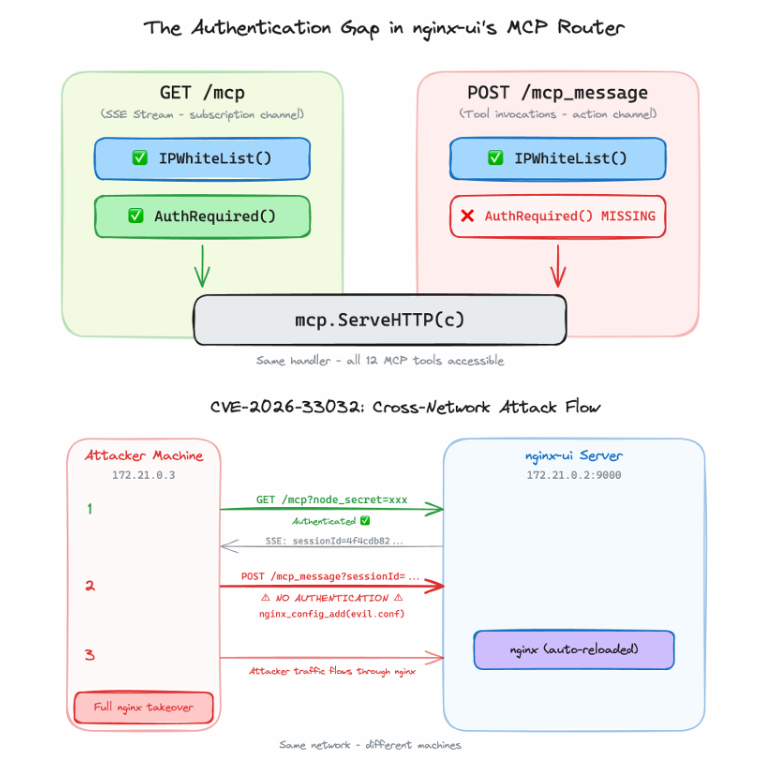

Проблема получила идентификатор CVE-2026-33032 (9,8 балла по шкале CVSS) и связана с обходом аутентификации в недавно добавленной интеграции с Model Context Protocol (MCP). Исследователи из компании Pluto Security, обнаружившие баг, назвали его MCPwn.

Специалисты пишут, что проблема заключается в некорректной защите одного из API-эндпойнтов. Если /mcp требует и аутентификации, и проверки IP, то /mcp_message ограничивается только IP-фильтром, который по умолчанию фактически отключен. В результате любой внешний атакующий получает возможность отправлять специально сформированные HTTP-запросы и выполнять команды без авторизации.

Подчеркивается, что эксплуатация уязвимости проста и занимает считанные секунды: достаточно получить session ID через один запрос и использовать его во втором запросе. В результате атакующий сможет запускать инструменты MCP, перезапускать сервер, изменять и удалять конфигурационные файлы Nginx. По сути, злоумышленник получает полный контроль над Nginx. Хуже того, атака открывает возможности для перехвата трафика, кражи учетных данных (в том числе администратора), внедрения бэкдоров и вредоносных перенаправлений.

По данным экспертов, сейчас в интернете доступно более 2600 уязвимых экземпляров nginx-ui. При этом технические детали и PoC-эксплоит уже опубликованы, что значительно снижает порог входа для атак.

Разработчики Nginx UI устранили уязвимость в версии 2.3.4, выпущенной 15 марта. Пользователям рекомендуется установить обновление как можно скорее. Также, в качестве временной защитной меры, можно принудительно включить аутентификацию для уязвимого эндпойнта или изменить политику IP-фильтрации на «запрет по умолчанию».

Комментарии (0)