Из-за багов домашние охранные системы Fortress можно отключить удаленно - «Новости»

- 10:30, 02-сен-2021

- Новости / Преимущества стилей / Добавления стилей / Текст / Изображения

- Иосиф

- 0

Исследователи из компании Rapid7 сообщили об уязвимостях, которые могут помочь хакерам удаленно «обезвредить» домашние охранные системы компании Fortress Security Store.

Fortress Security Store — американский поставщик решений для обеспечения безопасности. Компания утверждает, что ее продукцию используют тысячи потребителей и компаний.

Исследователи нашли уязвимости в охранной системе Fortress S03 WiFi, которая подключается к существующей сети Wi-Fi или телефонной линии. Эта система может интегрироваться с камерами видеонаблюдения, оконными и дверными датчиками, датчиками движения, датчиками разбития стекла и вибрации, а также датчиками дыма, газа и воды. Продукт оказался подвержен двум уязвимостям, которые можно использовать удаленно. Они оцениваются как баги средней степени серьезности по шкале CVSS (5,3 и 5,7 баллов, соответственно).

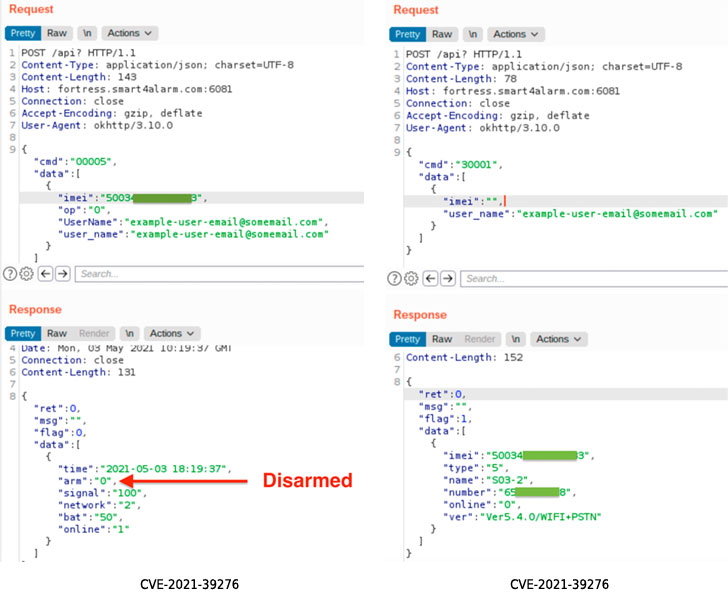

Первый баг (CVE-2021-39276) представляет собой проблему доступа к API без аутентификации. Злоумышленник, который знает email-адрес целевого пользователя (без этой информации атака не сработает), может использовать email для запроса к API и получения номера IMEI, связанного с охранной системой. Получив IMEI, злоумышленник получает возможность отправлять неаутентифицированные POST-запросы для внесения изменений в систему, в том числе для снятия с охраны.

Второй баг (CVE-2021-39277) может быть использован для запуска атаки с воспроизведением RF-сигнала. Так как связь между различными компонентами охранной системы не защищена должным образом, злоумышленник может перехватывать различные команды (включая постановку на охрану или снятие с охраны) с помощью SDR, а затем воспроизводить эти команды позже. В данном случае атака не требует каких-то предварительных знаний о целевой системе, но может быть осуществлена только в радиусе действия RF-сигналов.

Rapid7 сообщает, что уведомила Fortress Security Store об ошибках еще в мае 2021 года, но компания закрыла этот тикет через 11 дней и прекратила отвечать исследователям. Судя по всему, уязвимости до сих пор не исправлены, поэтому эксперты советуют владельцам уязвимых охранных систем использовать уникальные и специально зарегистрированные для этого адреса электронной почты (чтобы злоумышленники не узнали email-адрес и IMEI), а также избегать использования специальных брелоков и других RF-устройства, подключенных к охранным системам.

Комментарии (0)