Проверка орфографии в Chrome и Edge может раскрывать пароли и личные данные - «Новости»

- 10:30, 20-сен-2022

- Новости / Изображения / Отступы и поля / Преимущества стилей / Формы / Текст / Сайтостроение / Вёрстка / Добавления стилей / Линии и рамки / Введение в CSS / Самоучитель CSS

- Иосиф

- 0

Эксперты из компании otto-js, специализирующейся на безопасности jаvascript, предупредили, что функции расширенной проверки орфографии в браузерах Google Chrome и Microsoft Edge могут передавать личные данные пользователей (в некоторых случаях, включая пароли) в Google и Microsoft.

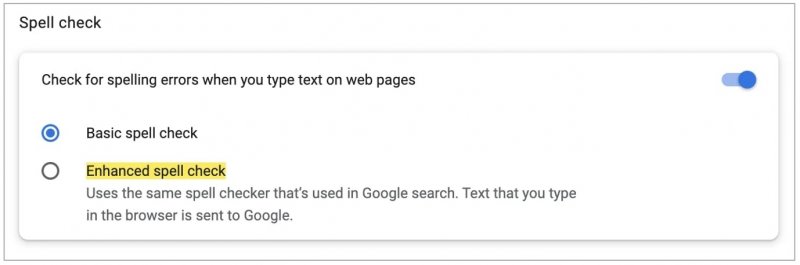

Исследователи объясняют, что Chrome и Edge сразу поставляются с включенными базовыми средствами для проверки орфографии. Однако существует расширенная проверка орфографии в Chrome (Chrome Enhanced Spellcheck) и Microsoft Editor, которую пользователь может включить вручную. И это, по мнению экспертов, уже представляет потенциальную угрозу конфиденциальности.

Дело в том, что при использовании Chrome и Edge,если расширенные функции проверки орфографии включены, данные из заполненных пользователем форм передаются на серверы Google и Microsoft. В зависимости от сайта, формы могут содержать личные данные, в том числе: номера социального страхования, имя, адрес, адрес электронной почты, дату рождения, контактную информацию, банковскую и платежную информацию и так далее.

Глава otto-js Джош Саммит рассказывает, что когда Chrome Enhanced Spellcheck или Microsoft Editor включены, «практически все», введенное в поля форм, передается в Google и Microsoft.

«Более того, если вы нажмете “показать пароль”, расширенная проверка орфографии передаст [на сервер компании] даже ваш пароль», — объясняют в otto-js. — Некоторые из крупнейших сайтов в мире могут отправлять в Google и Microsoft конфиденциальную личную информацию пользователей, включая имя пользователя, email-адрес и пароль, когда пользователи входят в систему или заполняют формы. Даже более серьезную проблему могут представлять корпоративные учетные данные, дающие доступ к внутренним системам, включая базы данных и облачную инфраструктуру».

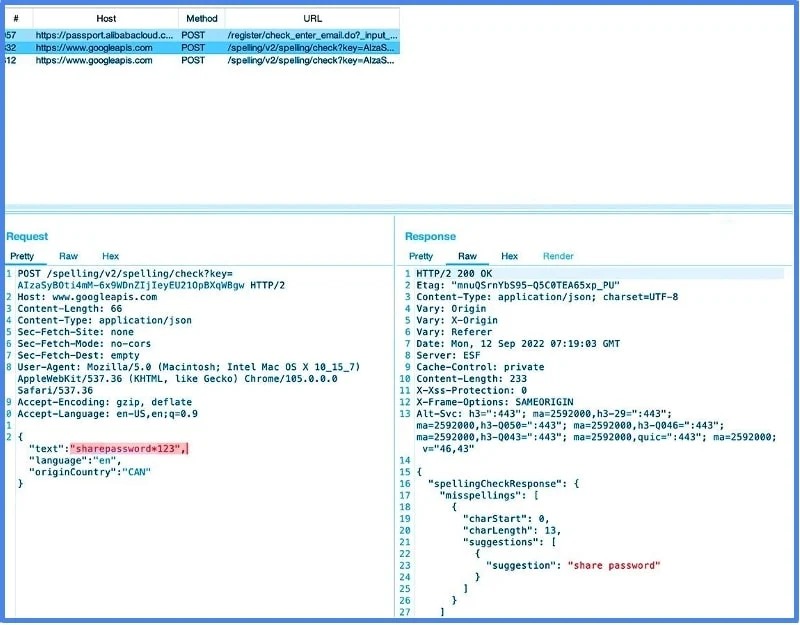

В качестве примера исследователи показали ввод учетных данных для Alibaba Cloud в браузере Chrome (хотя для такой демонстрации подойдет почти любой сайт). При включенной расширенной проверке орфографии, если пользователь воспользовался функцией «показать пароль», все поля формы, включая имя пользователя и его пароль, передаются по адресу googleapis.com.

Также компания опубликовала видеодемонстрацию проблемы.

Журналисты издания Bleeping Computer провели собственные тесты и пишут, что при активной расширенной проверке орфографии и использовании Chrome сайты передавали в Google следующие данные:

- CNN — имя пользователя и пароль (после нажатия «показать пароль»);

- com — имя пользователя и пароль (после нажатия «показать пароль»);

- gov — только поле имени пользователя;

- Bank of America — только поле имени пользователя;

- Verizon — только поле имени пользователя.

Хотя передача полей форм происходит посредством HTTPS, не сосем ясно, что происходит с пользовательскими данными, когда они достигают удаленного сервера, в данном примере — сервера Google.

Проверить, включена ли расширенная проверка орфографии в Chrome, можно введя в адресную строку chrome://settings/?search=Enhanced+Spell+Check.

Представители Google подтвердили журналистам, что использование Enhanced Spellcheck требует согласия пользователя. И, как видно на скриншоте выше, сам браузер предупреждает, что в таком случае введенный в браузере текст будет передаваться на серверы Google.

«Введенный пользователем текст может являться конфиденциальной личной информацией, и Google не связывает его с личностью пользователя, а лишь временно обрабатывает на сервере. Чтобы обеспечить лучшую конфиденциальность, мы будем работать над тем, чтобы заблаговременно исключать пароли из проверки орфографии», — сообщили представители Google.

Что касается Edge, здесь Microsoft Editor Spelling & Grammar Checker — это отдельный аддон для браузера, который необходимо установить, чтобы опасное поведение имело место.

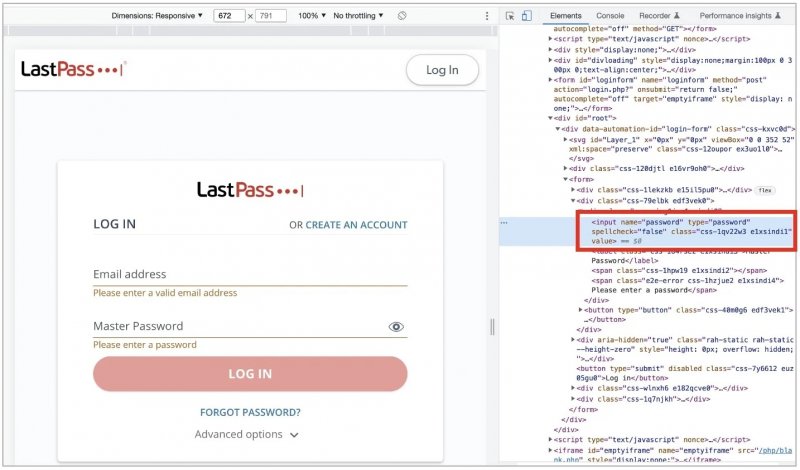

Также в otto-js предупредили, что в опасности могут быть данные пользователей Office 365, Alibaba Cloud, Google Cloud — Secret Manager, Amazon AWS — Secrets Manager и LastPass. После уведомления от исследователей в AWS и LastPass уже устранили проблему. В случае с LastPass решение было совсем простым: хватило добавления HTML-атрибута spellcheck="false" в для ввода поле пароля.

«Компании могут снизить риск раскрытия личных своих клиентов, добавив “spellcheck=false” во все поля ввода, хотя это может создать неудобства для пользователей, — говорят в otto-js. — В качестве альтернативы можно добавить его только в поля с конфиденциальными данными. Компании также могут оказаться от функции “показать пароль” в целом».

Что касается пользователей, они могут попросту отключить расширенную проверку орфографии в браузерах до тех пор, пока компании не пересмотрят свой подход к обработке информации из полей, содержащих конфиденциальные данные.

Комментарии (0)