Хакер внедрил малварь в игру с ранним доступом в Steam - «Новости»

- 14:30, 27-июл-2025

- Новости / Изображения / Добавления стилей / Сайтостроение / Преимущества стилей / Заработок / Самоучитель CSS / Текст

- Boolman

- 0

Хакер, известный под ником EncryptHub (он же LARVA-208 и Water Gamayun), скомпрометировал игру Chemia, находящуюся в раннем доступе в Steam, чтобы распространить среди пользователей инфостилер.

Chemia — это игра в жанре survival crafting (выживание и крафт), которую разрабатывает Aether Forge Studios. В настоящее время игра доступна в раннем доступе, и дата полноценного релиза пока не объявлена.

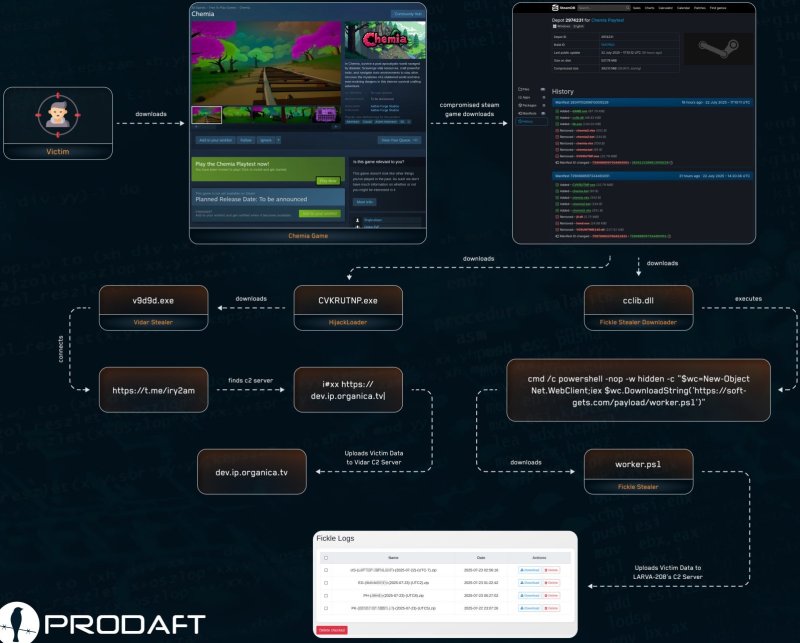

Исследователи из компании Prodaft обнаружили, что компрометация Chemia произошла 22 июля 2025 года, когда EncryptHub добавил к файлам игры малварь HijackLoader (CVKRUTNP.exe), которая закрепляется на машине жертвы и загружает инфостилер Vidar (v9d9d.exe). По словам специалистов, малварь получает адрес управляющего сервера через Telegram-канал.

Через три часа после добавления первой малвари в Chemia был внедрен DLL-файл (cclib.dll), содержащий второй вредонос — Fickle Stealer. Этот файл использует PowerShell (worker.ps1) для получения основной полезной нагрузки с сайта soft-gets[.]com.

Стилер Fickle похищает данные, хранящиеся в браузерах жертв, включая учетные данные, информацию для автозаполнения, файлы cookie и данные криптовалютных кошельков.

Схема атаки

«Скомпрометированный исполняемый файл выглядит легитимным для пользователей, загружающих его из Steam, что добавляет к атаке элемент социальной инженерии, который опирается на доверие к платформе, а не на традиционные методы обмана, — говорят в Prodaft. — Когда пользователи нажимают на Playtest этой игры, найденной среди других бесплатных игр, на самом деле они загружают вредоносное ПО».

Эксперты напоминают, что в прошлом году EncryptHub использовал эту же малварь в масштабной фишинговой кампании с применением социальной инженерии, которая привела к взлому более 600 организаций по всему миру.

В Prodaft подчеркивают, что малварь работает в фоновом режиме и не влияет на производительность игры, поэтому пользователи Chemia могут даже не подозревать о компрометации. На момент написания этого текста игра все еще была доступна в Steam.

При этом пока остается неясным, как именно EncryptHub сумел внедрить вредоносные файлы в Chemia. Одна из теорий предполагает, что ему мог помочь инсайдер. Разработчики игры пока не опубликовали никаких официальных заявлений на своей странице в Steam или в социальных сетях.

Это уже третий случай за год, связанный с обнаружением малвари в Steam. Так, весной текущего года с платформы были удалены вредоносные игры Sniper: Phantom's Resolution и PirateFi. Равно как и Chemia, эти игры находились в раннем доступе.

Стоит отметить, что весной 2025 года специалисты шведской ИБ-компании Outpost24 KrakenLabs опубликовали большой отчет, посвященный личности EncryptHub. Тогда аналитики пришли к выводу, что он является одновременно киберпреступником и багхантером. Дело в том, что EncryptHub занимается не только взломами, но и фриланс-разработкой, а недавно и вовсе ответственно уведомил Microsoft о двух уязвимостях нулевого дня в Windows.

Комментарии (0)