Google: взлом шифрования Bitcoin и Ethereum будет проще, чем считали ранее - «Новости»

- 14:30, 08-апр-2026

- Новости / Изображения / Преимущества стилей / Отступы и поля / Заработок / Вёрстка / Добавления стилей

- Андрей

- 0

Сразу два независимых исследования показали, что квантовым компьютерам потребуется гораздо меньше ресурсов для взлома криптографии на основе эллиптических кривых (ECC), чем считалось пару лет назад. Первая работа описывает подход с использованием нейтральных атомов в качестве кубитов, а во второй специалисты Google Quantum AI описывают оптимизированные квантовые схемы для взлома ECC.

Авторы первого препринта (еще не прошедшего рецензирование) продемонстрировали, что квантовый компьютер с менее чем 30 000 физических кубитов способен взломать 256-битную ECC всего за десять дней.

При этом накладные расходы оказались в 100 раз ниже прежних оценок. Ключевое преимущество такого подхода заключается в архитектуре на нейтральных атомах, захваченных «оптическими пинцетами». В отличие от сверхпроводящих кубитов, которые расположены на 2D-сетке и взаимодействуют только с четырьмя соседями, нейтральные атомы могут свободно взаимодействовать друг с другом.

Отмечается, что это значительно упрощает коррекцию ошибок и повышает отказоустойчивость. При этом другая команда исследователей ранее уже создала массивы оптических пинцетов для нейтральных атомов более чем из 6000 кубитов.

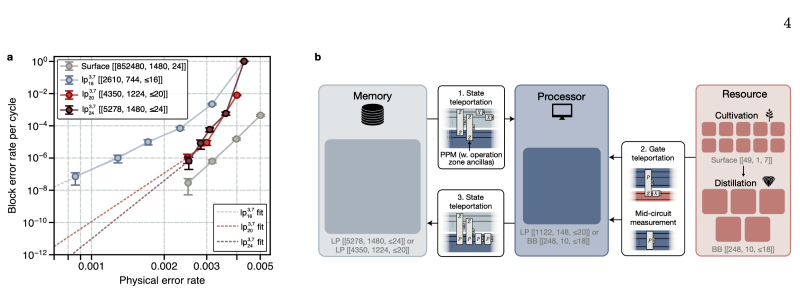

Вторую работу опубликовали исследователи из компании Google. В этом случае эксперты спроектировали квантовые схемы для решения задачи дискретного логарифма на эллиптических кривых (ECDLP-256), которая применяется для подписи транзакций в Bitcoin, Ethereum и многих других блокчейнах.

Одна из предложенных схем требует менее 1200 логических кубитов и 90 млн вентилей Тоффоли, вторая — менее 1450 логических кубитов и 70 млн вентилей. В итоге, по оценкам авторов исследования, для атаки понадобится около 500 000 физических кубитов (вдвое меньше, чем в прошлом году предлагалось использовать для взлома 2048-битного RSA). Таким образом, в теории подобная атака займет менее девяти минут. По сравнению с прежними оценками это сокращение ресурсов примерно в 20 раз.

При этом в Google отказались раскрывать подробности алгоритмических улучшений, стоящих за этим впечатляющим результатом. Вместо этого исследователи опубликовали zero-knowledge proof, которое математически подтверждает заявленные показатели, но не позволяет воспроизвести атаку.

Сообщается, что такой подход был разработан совместно с правительством США, и авторы предлагают в будущем использовать его как модель для ответственного раскрытия подобных уязвимостей.

«Прогресс в квантовых вычислениях достиг стадии, когда разумно прекратить публикацию деталей улучшенного квантового криптоанализа, чтобы избежать злоупотреблений», — поясняют специалисты.

Однако этот подход уже вызвал критику. К примеру, известный криптограф и ИБ-эксперт Мэтт Грин (Matt Green), профессор криптографии из Университета Джонса Хопкинса, назвал опасения исследователей преувеличенными. По его мнению, угроза, исходящая от алгоритма, которому нужен пока не существующий компьютер, — скорее PR-ход, чем реальная проблема.

В свою очередь, Брайан Ламаккиа (Brian LaMacchia), криптограф, руководивший постквантовым переходом в Microsoft, отметил, что в Google сосредоточились на угрозах для криптовалют, проигнорировав куда более массовые системы — TLS, цифровые сертификаты, DocuSign и другие приложения на основе классической криптографии с открытым ключом.

Следует подчеркнуть, что оба препринта пока не прошли рецензирование, и до практической реализации описанных атак еще далеко, ведь пока подходящих квантовых компьютеров попросту не существует.

Комментарии (0)