Новый банкер Perseus ищет секреты в заметках пользователя - «Новости»

- 14:30, 21-мар-2026

- Новости / Изображения / Вёрстка / Преимущества стилей / Добавления стилей / Видео уроки / Заработок / Линии и рамки / Отступы и поля / Текст

- Jerome

- 0

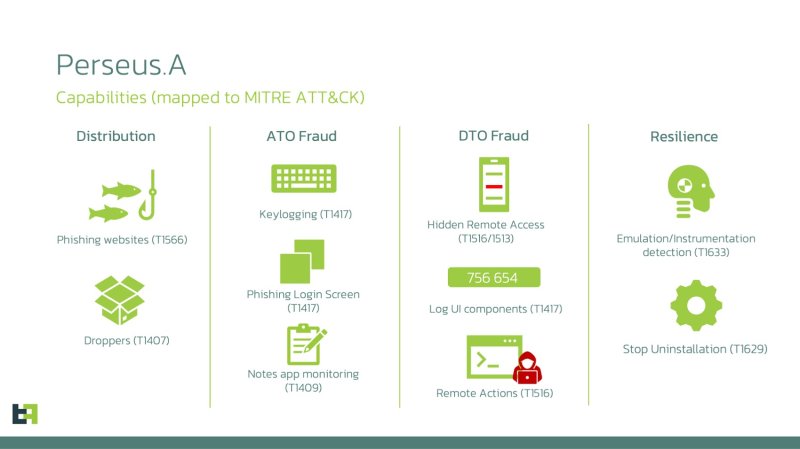

Аналитики компании ThreatFabric обнаружили новый Android-вредонос Perseus, который умеет открывать приложения для заметок на устройстве жертвы и сканировать их содержимое в поисках паролей, seed-фраз и финансовых данных.

В настоящее время Perseus распространяется через неофициальные магазины приложений под видом IPTV-сервисов для просмотра пиратских трансляций. Злоумышленники рассчитывают, что пользователи таких приложений уже привыкли устанавливать APK из сторонних источников и игнорировать предупреждения безопасности.

Отмечается, что этот тренд набрал обороты за последние восемь месяцев, и люди все чаще ищут бесплатные способы смотреть спортивные трансляции. Например, одно из дроппер-приложений маскируется под Roja Directa TV — популярный стриминговый сервис, неоднократно становившийся объектом исков из-за нарушения авторских прав.

По данным исследователей, Perseus построен на кодовой базе малвари Phoenix, которая, в свою очередь, восходит к исходникам Cerberus, утекшим в открытый доступ почти шесть лет назад. Дроппер малвари способен обходить ограничения на загрузку сторонних приложений в Android 13+, и отмечается, что этот же дроппер ранее использовался для доставки таких вредоносов, как Klopatra и Medusa.

Малварь существует в двух версиях: на турецком и на английском языках. Английская версия более проработана: в ней улучшено логирование и добавлены различные вспомогательные функции. Исследователи отмечают, что код английского варианта содержит обширное логирование и эмодзи, что, по мнению аналитиков, указывает на применение ИИ-инструментов при разработке.

Основные цели Perseus — финансовые организации в Турции (17 целей) и Италии (15), а также банки в Польше (5), Германии (3) и Франции (2). Помимо этого, вредонос нацелен на девять криптовалютных приложений.

Злоупотребляя Android Accessibility Services, Perseus предоставляет своим операторам полный удаленный контроль над зараженным устройством, включая:

- непрерывный захват скриншотов и их стриминг (start_vnc);

- передачу иерархии UI для программного взаимодействия (start_hvnc);

- симуляцию тапов, свайпов, ввода текста и других действий навигации по пользовательскому интерфейсу;

- блокировку и запуск приложений;

- оверлей-атаки и кейлоггинг;

- включение черного экрана-оверлея, который позволяет скрыть любую активность от владельца устройства.

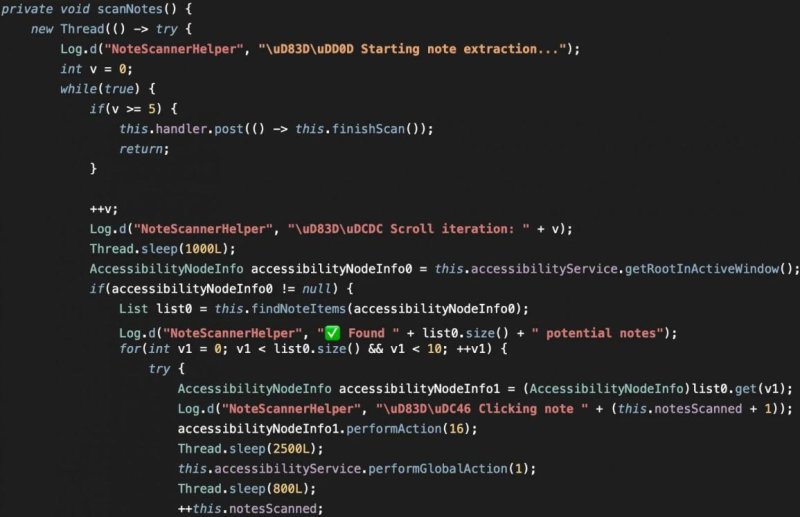

Но основной особенностью Perseus является работа с приложениями для заметок: Google Keep, Samsung Notes, Xiaomi Notes, ColorNote, Evernote, Microsoft OneNote и Simple Notes. Английская версия малвари через Accessibility Services последовательно открывает каждое установленное приложение для заметок и сканирует отдельные записи. Эксперты подчеркивают, что наблюдают подобное поведение у Android-малвари впервые.

«Заметки часто содержат чувствительную информацию, включая пароли, фразы для восстановления, финансовые данные или личные записи, что делает их ценной целью для атакующих», — объясняют исследователи.

Также в отчете отмечается, что перед выполнением на устройстве Perseus проводит обширные антианалитические проверки: ищет признаки рута, эмулятора, проверяет SIM-карту, аппаратный профиль, данные батареи, наличие Bluetooth, количество установленных приложений и доступность Google Play Services. На основании собранных данных формируется «показатель подозрительности» (suspicion score), который малварь отправляет на управляющий сервер. После этого человек-оператор решает, стоит ли продолжать атаку.

Комментарии (0)