Группировка Toy Ghouls атакует российские организации через подрядчиков - «Новости»

- 14:30, 15-мар-2026

- Новости / Изображения / Преимущества стилей / Заработок / Сайтостроение / Текст / Добавления стилей

- Вадим

- 0

Аналитики «Лаборатории Касперского» изучили активность хак-группы Toy Ghouls, которая с начала 2025 года шифрует данные российских компаний из сферы промышленности, строительства, производства и телекоммуникаций. В записках с требованием выкупа хакеры представляются игрушечным монстром Лабубу и адаптируют свои послания под специфику каждой жертвы.

Эксперты рассказывают, что Toy Ghouls — это финансово мотивированная группировка, которая не разрабатывает собственных инструментов и полагается исключительно на общедоступные утилиты и утекшие исходники чужих вредоносов. Для шифрования машин под управлением Windows Toy Ghouls применяют шифровальщики RedAlert и LockBit 3.0 (на основе слитого билдера), а в Unix-системах и на NAS-хранилищах используют Babuk, написанный на Go.

Главной особенностью группы является получение первоначального доступа к сетям жертв через скомпрометированных подрядчиков. Так, злоумышленники проникают в инфраструктуру не напрямую, а через менее защищенных контрагентов, используя украденные учетные данные VPN или SSH. Исследователи отмечают, что у некоторых компаний к внутренним системам подключены более 250 подрядчиков, и 31% российских предприятий сталкивались с атаками через партнеров в 2025 году.

После получения доступа к сети организации атакующие действуют по отработанной схеме. Для бокового перемещения они используют SSH-туннели и разворачивают инструменты удаленного администрирования: MeshAgent, AnyDesk, RuDesktop. Разведку Toy Ghouls проводят с помощью SoftPerfect Network Scanner, fscan и утилит из пакета PSTools. Для кражи учетных данных создают дамп памяти процесса LSASS через comsvcs.dll, выгружают разделы реестра SAM и SYSTEM, а также задействуют Mimikatz — вплоть до атак DCSync и Pass-the-Hash для полной компрометации домена. Если в инфраструктуре жертвы присутствуют серверы 1С с небезопасной конфигурацией, атакующие загружают на них вредоносные обработки 1C-Shell для выполнения системных команд.

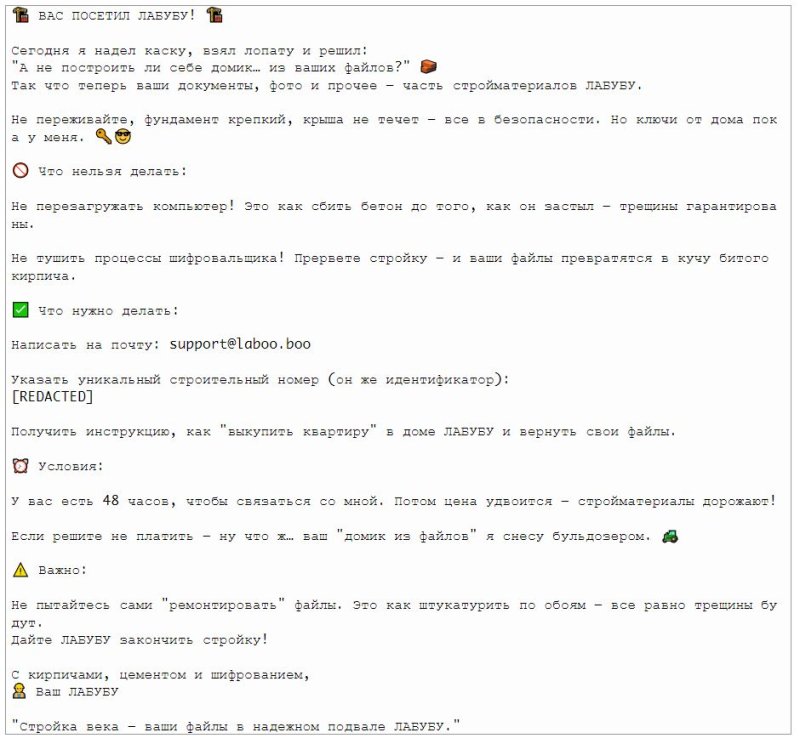

По словам исследователей, отдельного внимания заслуживают записки с требованием выкупа, которые хакеры оставляют жертвам. Toy Ghouls адаптируют текст этих посланий под конкретную отрасль и компанию. К примеру, строительной компании сообщают, что их «посетил Лабубу», и угрожают «снести домик из файлов бульдозером». Нефтегазовому предприятию объясняют, что «цена на баррель шифрования» удвоится через 48 часов.

При этом в отчете отмечается, что признаков кражи данных исследователи не нашли: группировка работает по упрощенной схеме, то есть шифрует данные и требует выкуп за расшифровку, но не похищает информацию. Отдельных сайтов для «слива» украденных данных у Toy Ghouls тоже нет.

Кроме того, аналитики пишут, что обнаружили возможные связи Toy Ghouls с группировкой Head Mare, которая тоже активно атакует российские организации. В частности, в арсенале обеих групп был замечен MeshAgent, а некоторые образцы LockBit фигурируют в операциях обоих атакующих.

«Киберугрозы стремительно эволюционируют. Мы наблюдаем, как все больше атакующих объединяют ресурсы, совместно используют инфраструктуру и обмениваются инструментами и тактиками, что позволяет им повышать уровень технической подготовки и действовать более скрытно. В России подобные киберкампании уже не являются чем-то необычным и значительно усложняют атрибуцию и исследования, поскольку становится сложно определить методы отдельных группировок», — комментирует Александр Кириченко, ведущий аналитик Kaspersky Cyber Threat Intelligence.

Комментарии (0)