APT28 использовала уязвимости в маршрутизаторах для перехвата DNS-запросов - «Новости»

- 14:30, 12-апр-2026

- Новости / Преимущества стилей / Изображения / Отступы и поля

- Демид

- 0

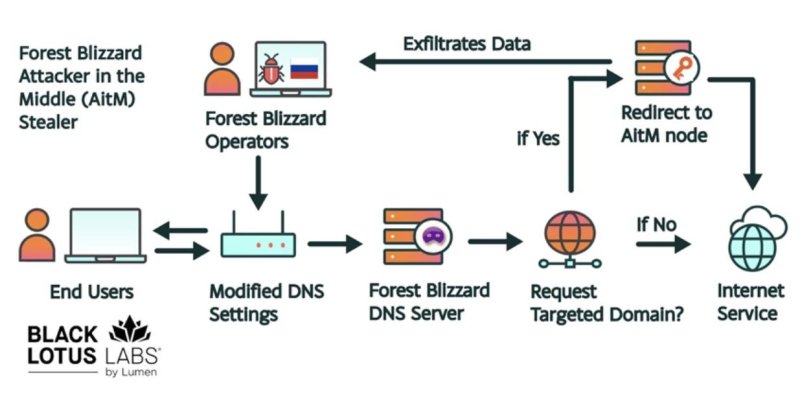

Исследователи из Lumen Black Lotus Labs и Microsoft зафиксировали масштабную кампанию по компрометации роутеров (преимущественно MikroTik и TP-Link). Атакующие меняли DNS-настройки устройств, перенаправляли трафик через подконтрольные им серверы и собирали учетные данные. Эту кампанию назвали FrostArmada и связали с хак-группой APT28 (она же Fancy Bear, Forest Blizzard и Sofacy).

По словам экспертов, вредоносная активность началась еще в мае 2025 года, а с августа — резко начала нарастать. На пике, в декабре 2025 года, под управлением атакующих находились более 18 000 уникальных IP-адресов из как минимум 120 стран.

Под атаки попали госструктуры — министерства иностранных дел, правоохранительные органы, а также ИТ-провайдеры — в Северной Африке, Центральной Америке, Юго-Восточной Азии и Европе. В Microsoft сообщают, что суммарно жертвами стали более 200 организаций и около 5000 пользовательских устройств.

Механика атак была проста: получив удаленный доступ к уязвимому роутеру, APT28 меняла DNS-резолверы на собственные, после чего все DNS-запросы с устройств в сети уходили на серверы атакующих. Новые настройки автоматически применялись к устройствам сети через DHCP. Когда жертва открывала страницу авторизации нужного сервиса, DNS возвращал не реальный IP, а адрес AitM-прокси. Тот пропускал запросы через себя, собирая пароли и OAuth-токены.

«Единственным признаком атаки могло быть предупреждение о недоверенном сертификате, — пишут исследователи Black Lotus Labs. — Если его игнорировали, атакующие проксировали запросы к легитимным сервисам, перехватывая данные на промежуточном узле».

Сообщается, что среди целевых доменов был Microsoft Outlook Web Access. Кроме того, исследователи зафиксировали аналогичные атаки на серверы трех африканских госорганизаций, которые не использовали инфраструктуру Microsoft.

Известно, что для взлома устройств TP-Link WR841N атакующие использовали CVE-2023-50224 (6,5 балла по шкале CVSS) — баг обхода аутентификации, позволяющий извлекать сохраненные учетные данные через специально сформированные HTTP GET-запросы. Среди других целей были устройства Nethesis и старые модели Fortinet.

Инфраструктура кампании FrostArmada работала в двух кластерах: один занимался компрометацией устройств и расширением ботнета, второй — AitM-операциями и сбором данных. Специалисты британского NCSC характеризуют эту кампанию как оппортунистическую: APT28 сначала формировала широкий пул потенциальных жертв, а потом постепенно отфильтровывала их по ценности.

В результате совместной операции Masquerade, в которой приняли участие ФБР, Министерство юстиции США и ряд международных партнеров, инфраструктура FrostArmada была нейтрализована. ФБР получило судебное разрешение на удаленный сброс DNS-настроек на скомпрометированных роутерах, и все пострадавшие маршрутизаторы принудительно переключили на DNS провайдеров.

Пользователям SOHO-роутеров рекомендуют: заменить устройства без поддержки производителя, установить актуальную прошивку, проверить DNS-резолверы в настройках и закрыть удаленное управление от внешней сети. Отмечается, что полный сброс к заводским настройкам гарантированно удалит все внесенные атакующими изменения.

Комментарии (0)