Троян ClipBanker маскируется под инструмент для настройки прокси - «Новости»

- 14:30, 14-апр-2026

- Новости / Изображения / Преимущества стилей / Вёрстка / Ссылки / Самоучитель CSS / Заработок / Типы носителей

- Константин

- 0

Исследователи «Лаборатории Касперского» обнаружили кампанию по распространению трояна ClipBanker, который подменяет адреса криптокошельков в буфере обмена. Малварь маскируется под Proxifier — узкоспециализированную утилиту для перенаправления трафика приложений через прокси-сервер, которой часто пользуются разработчики и системные администраторы.

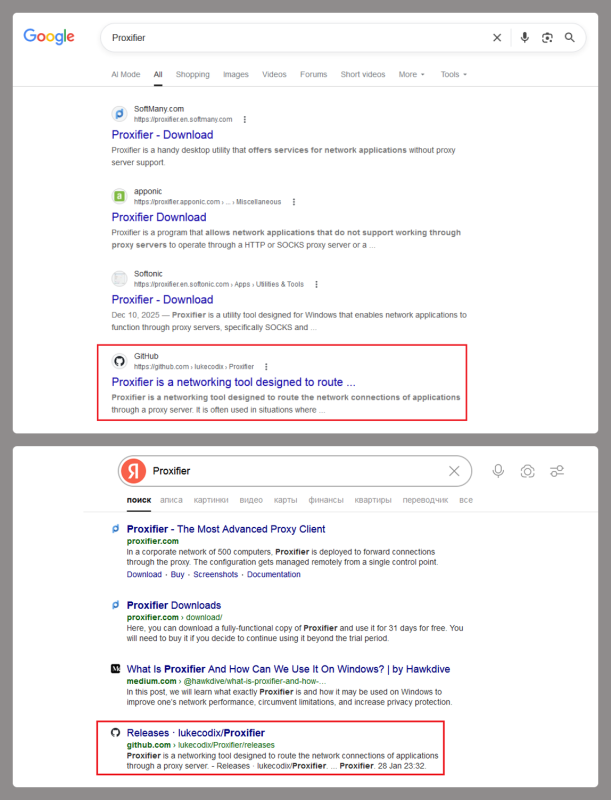

Аналитики рассказали, что ссылка на вредоносный репозиторий на GitHub находится в топе поисковой выдачи по запросу «Proxifier». В репозитории размещен исходный код простого прокси-сервиса, а вот в релизной ветке лежит архив с исполняемым файлом и ключами активации.

Исполняемый файл представляет собой вредоносную «обертку» над установщиком легитимного Proxifier: жертва видит окно типового инсталлятора, тогда как в системе скрытно разворачивается троян.

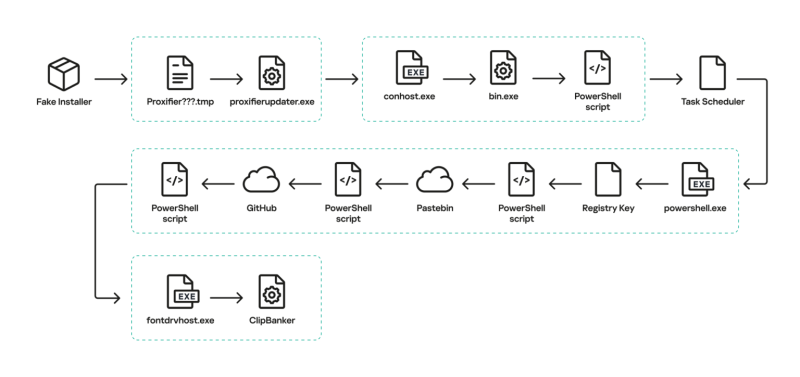

Цепочка заражения получилась длинной. Сначала троян добавляет в исключения Microsoft Defender все файлы с расширением .tmp и свой рабочий каталог — причем делает это экзотическим способом. Во временный каталог помещается файл-заглушка Proxifier.tmp размером полтора килобайта, который запускается как донорский процесс. В него внедряется .NET-приложение api_updater.exe, расшифровывающее и выполняющее PowerShell-скрипт через класс PSObject — прямо внутри текущего процесса, без создания консоли и запуска интерпретатора.

Дальше троянизированный установщик запускает оригинальный инсталлятор Proxifier для отвода глаз, а сам создает еще один процесс-заглушку, куда внедряет модуль proxifierupdater.exe. Тот, в свою очередь, запускает системную утилиту conhost.exe и внедряет в нее очередное .NET-приложение, которое выполняет новый PowerShell-скрипт.

Скрипт добавляет в исключения Defender процессы powershell и conhost, пишет в реестр (HKLMOFTWAREystem::Config) закодированный в Base64 скрипт и создает задачу в планировщике.

По сути, атакующие применяют технику бесфайлового заражения: вредоносный код выполняется в памяти, практически не оставляя следов на диске. По задаче из планировщика выполняется PowerShell-скрипт из реестра. Он обращается к сервисам типа Pastebin за следующим звеном цепочки, которое ведет на GitHub, где лежит файл размером 500 Кбайт с Base64-закодированным шелл-кодом. Шелл-код внедряется в fontdrvhost.exe и разворачивает финальную полезную нагрузку.

Сам ClipBanker ничем особо не примечателен: вредонос написан на C++, собран через MinGW, в системе не закрепляется и с сетью не работает. Вся его функциональность сводится к мониторингу буфера обмена на предмет адресов криптовалютных кошельков (в сетях Cardano, Algorand, Ethereum, Bitcoin, NEM, Stellar, BNB, Cosmos, Dash, Monero, Dogecoin, MultiversX, Arweave, Filecoin, Litecoin, Neo, Osmosis, Solana, THOR, Nano, Qtum, Waves, TRON, Ripple, Tezos, ZelCash) и подмене их на адреса злоумышленников.

Эксперты пишут, что с начала 2025 года с этой угрозой столкнулись более 2000 пользователей решений «Лаборатории Касперского», большинство из которых находятся в Индии и Вьетнаме, однако среди потенциальных мишеней есть и россияне.

Комментарии (0)