Одобренные Microsoft UEFI-бутлоадеры могли обойти Secure Boot - «Новости»

- 10:30, 16-авг-2022

- Новости / Изображения / Преимущества стилей / Добавления стилей / Линии и рамки / Блог для вебмастеров

- Spencer

- 0

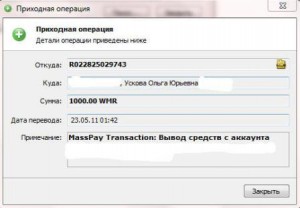

Эксперты из компании Eclypsium обнаружили, что ряд сторонних UEFI-бутлоадеров могут использоваться для обхода защиты UEFI Secure Boot, что позволяет злоумышленникам выполнять вредоносный код еще до загрузки операционной системы.

Исследователи напоминают, что Secure Boot является частью спецификации UEFI и призван защитить процесс загрузки ОС, чтобы в его рамках выполнялся только доверенный код, подписанный специальным сертификатом. Специалисты пишут, что сразу три загрузчика UEFI, одобренные Microsoft, имели уязвимости, позволяющие обойти Secure Boot и выполнить неподписанный код:

- New Horizon Datasys Inc: CVE-2022-34302 (обход Secure Boot через кастомный установщик);

- CryptoPro Secure Disk: CVE-2022-34303 (обход Secure Boot посредством UEFI Shell);

- Eurosoft (UK) Ltd: CVE-2022-34301 (обход Secure Boot посредством UEFI Shell) .

В настоящее время Microsoft уже разработала и выпустила обновление KB5012170, которое устраняет проблемы в перечисленных загрузчиках. «Это обновление устраняет уязвимость, добавляя сигнатуры известных уязвимых модулей UEFI в DBX», — поясняют в Microsoft.

В отчете Eclypsium отмечается, что используя загрузчики Eurosoft и CryptoPro Secure Disk, злоумышленник может обойти Secure Boot, используя подписанные UEFI-шеллы (esdiags.efi и Shell_Full.efi). При этом подчеркивается, что использование этих уязвимостей можно было легко автоматизировать с помощью скриптов, хотя пользователи могли обратить внимание на эксплуатацию багов.

В случае с загрузчиком New Horizon Datasys атака была бы гораздо более незаметной для пользователей. «Этот загрузчик содержит встроенный обход Secure Boot, который оставляет Secure Boot включенным, но отключает проверки», — пишут эксперты. В итоге эксплуатация CVE-2022-34302 куда проще двух других багов и позволяет отключить Secure Boot, выполнив неподписанный код напрямую. Исследователи предупреждают, что эту проблему наверняка попытаются взять на вооружение хакеры.

Опубликованный CERT Университета Карнеги-Меллона бюллетень безопасности гласит, что код, выполняемый на ранних этапах загрузки, может «также обходить обычные средства защиты на основе ОС и EDR». Эксперты CERT приводят список из 23 поставщиков загрузчиков UEFI, и четкий статус доступен только для трех из них: Microsoft (затронут), Phoenix Technologies (не затронут) и Red Hat (не затронут).

Другие 20 поставщиков были проинформированы о проблемах, но в настоящее время неизвестно, затронуты ли их продукты. В этот список входят такие компании, как Acer, AMD, American Megatrends, ASUSTeK, DELL, Google, Hewlett Packard Enterprise, HP, Lenovo, Toshiba и VAIO Corporation.

Комментарии (0)