«Убийца антивирусов» с хакерских форумов оказался вариацией BYOVD-атаки - «Новости»

- 10:30, 04-июн-2023

- Новости / Заработок / Изображения / Вёрстка / Преимущества стилей / Добавления стилей / Отступы и поля

- Bishop

- 0

На русскоязычных хак-форумах распространяется инструмент под названием Terminator. Его продавец под ником Spyboy утверждает, что Terminator способен остановить любой антивирус, XDR и EDR-платформу. Однако эксперты из компании CrowdStrike пришли к выводу, что по сути Terminator представляет собой красиво поданную BYOVD-атаку — bring your own vulnerable driver («принеси свой уязвимый драйвер»).

В таких атаках легитимные драйверы, подписанные действительными сертификатами и способные работать с привилегиями ядра, сбрасываются на устройства жертв, чтобы отключить защитные решения и в итоге захватить систему.

Spyboy заявляет, что Terminator способен обходить 24 различных антивируса, а также EDR (Endpoint Detection and Response) и XDR (Extended Detection and Response) решения, включая Windows Defender на устройствах под управлением Windows 7 и более поздних версий.

Автор оценивает Terminator в 300 долларов за обход одного защитного решения (при этом нельзя приобрести версию только для обхода SentinelOne, Sophos, CrowdStrike, Carbon Black, Cortex, Cylance) и 3000 долларов за полную версию. Также в объявлении Spyboy подчеркивает, что программы-вымогатели и блокираторы запрещены, и он не несет ответственности за подобные действия.

Перед использованием Terminator «клиентам» Spyboy понадобятся административные привилегии в целевых системах под управлением Windows, а также они должны обманом вынудить пользователя разрешить работу инструмента в окне User Account Controls (UAC), которое отобразится при запуске.

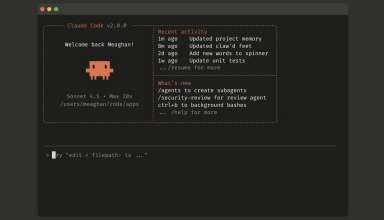

Исследователи из компании CrowdStrike рассказывают, что Terminator попросту помещает легитимный подписанный драйвер ядра Zemana (zamguard64.sys или zam64.sys) в папку C:Windowsystem32 под случайным именем, насчитывающим от 4 до 10 символов. Когда вредоносный драйвер записан на диск, Terminator загружает его и использует привилегии на уровне ядра, чтобы ликвидировать user-mode процессы антивирусного и защитного ПО, работающего на устройстве.

Хотя неясно, как именно Terminator взаимодействует с драйвером, еще в 2021 году был выпущен PoC-эксплоит, который использует недостатки в драйверах для выполнения команд с привилегиями ядра Windows, и этим можно воспользоваться для завершения процессов защитного ПО.

По данным VirusTotal, в настоящее время используемый драйвер обнаруживается как уязвимый и потенциально вредоносный только одним антивирусным движком. Однако специалисты компании Nextron Systems уже поделились правилами YARA и Sigma (по хешу и по имени), которые помогут защитникам обнаружить уязвимый драйвер, используемый Terminator.

Комментарии (0)