Червь Shai-Hulud проник в Maven - «Новости»

- 14:30, 28-ноя-2025

- Новости / Преимущества стилей / Изображения / Вёрстка / Отступы и поля / Текст / Заработок / Самоучитель CSS

- Philips

- 0

Червь Shai-Hulud вышел за пределы экосистемы npm и был обнаружен в Maven. Специалисты компании Socket заметили зараженный пакет в Maven Central, который содержит те же вредоносные компоненты, что использовались во второй волне атак Shai-Hulud.

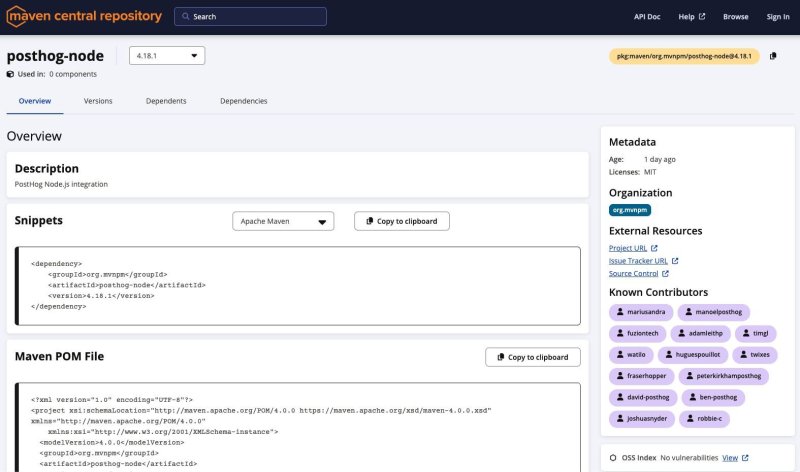

Эксперты выявили пакет org.mvnpm:posthog-node:4.18.1 в Maven Central, который содержит два компонента, характерных для Shai-Hulud: загрузчик setup_bun.js и основной пейлоад bun_environment.js. На данный момент это единственный обнаруженный Java-пакет с этой малварью.

«Проект PostHog скомпрометирован и в экосистеме jаvascript/npm, и в экосистеме Java/Maven — во всех случаях использовался один и тот же пейлоад — Shai-Hulud v2», — пишут исследователи.

При этом подчеркивается, что пакет в Maven Central публикует не сама команда PostHog. Координаты org.mvnpm генерируются автоматически, через процесс mvnpm, который пересобирает npm-пакеты в артефакты Maven.

Представители Maven Central уже сообщили, что работают над дополнительными мерами защиты, чтобы предотвратить повторную упаковку уже известных скомпрометированных npm-компонентов.

Напомним, что вторая волна атак Shai-Hulud, начавшаяся на прошлой неделе, нацелена на разработчиков по всему миру, и целью атакующих является кража данных. Новая версия червя стала более скрытной, и малварь позволяет злоумышленникам получать несанкционированный доступ к аккаунтам мейнтейнеров npm и публиковать от их имени зараженные версии пакетов.

Как сообщали аналитики из компании Wiz, по состоянию на 24 ноября 2025 года более 25 000 репозиториев на GitHub опубликовали украденные у жертв секреты, а каждые 30 минут появлялось примерно 1000 новых репозиториев.

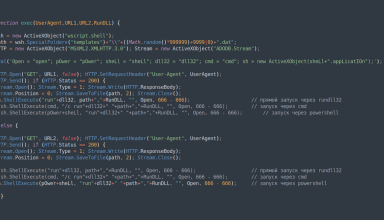

Технический анализ малвари, выполненный специалистами Step Security, показал, что вредонос состоит из двух файлов: setup_bun.js (дроппер, замаскированный под инсталлятор Bun) и bun_environment.js (10 МБ), который использует сложные техники обфускации: hex-кодированную строку с тысячами записей, отдельный цикл для антианализа, а также обфусцированную функцию для извлечения каждой строки в коде.

После заражения малварь выполняет пять стадий атаки, включая кражу секретов (токены GitHub и npm, учетные данные AWS, GCP, Azure) и деструктивную перезапись всего домашнего каталога жертвы при невыполнении четырех необходимых условий: если малварь не может пройти аутентификацию на GitHub, создать репозиторий, найти токены GitHub и npm.

В итоге украденные секреты публикуются в автоматически сгенерированные репозитории GitHub с описанием «Sha1-Hulud: The Second Coming» («Sha1-Hulud: Второе пришествие»).

Как сообщали аналитики Aikido Security, злоумышленники эксплуатировали некорректные настройки CI в воркфлоу GitHub Actions. В частности, атакующие использовали уязвимости в триггерах pull_request_target и workflow_run, что позволило им скомпрометировать проекты AsyncAPI, Postman и PostHog.

По данным специалистов GitGuardian, OX Security и Wiz, эта вредоносная кампания привела к утечке сотен токенов доступа GitHub и учетных данных для AWS, Google Cloud и Azure (более 5000 файлов с украденными секретами были загружены на GitHub). Анализ 4645 репозиториев выявил 11 858 уникальных секретов, из которых 2298 оставались действительными и публично доступными по состоянию на 24 ноября 2025 года.

![[Кейс] Неизведанный Adwords — $49 228 профита на гембле с контекста - «Надо знать»](/uploads/posts/2020-07/15942276721689bda012ce3e83f3b50dd93.jpeg)

Комментарии (0)