Стали известны подробности взлома Trust Wallet - «Новости»

- 14:30, 05-янв-2026

- Новости / Вёрстка / Заработок / Добавления стилей / Формы / Преимущества стилей / Изображения / Сайтостроение / Текст

- Phillips

- 0

В конце прошлой недели браузерное расширение кошелька Trust Wallet было скомпрометировано, и в результате у пользователей украли 7 млн долларов в криптовалюте. Теперь стало известно, как именно реализовали эту атаку, и кто может за ней стоять.

Напомним, что на прошлой неделе пользователи расширения Trust Wallet для Chrome начали массово жаловаться на исчезновение криптовалюты. Как выяснилось, проблема была связана с версией 2.68, выпущенной 24 декабря 2025 года — она оказалась вредоносной.

Вскоре основатель криптобиржи Binance и владелец Trust Wallet Чанпэн Чжао подтвердил кражу около 7 млн долларов у пользователей и пообещал полностью компенсировать убытки пострадавшим. Также разработчики Trust Wallet выпустили «чистую» версию кошелька — 2.69 и рекомендовали всем срочно обновиться.

Однако не сообщалось, как именно была реализована атака. Фактически разработчики Trust Wallet не раскрывали вообще никаких технических деталей случившегося. Теперь же ситуация начинает проясняться.

Как сообщили специалисты ИБ-компании SlowMist, злоумышленники внедрили вредоносный код непосредственно в исходники расширения версии 2.68, а не скомпрометировали сторонние зависимости. Малварь перебирала все кошельки в расширении, запрашивала seed-фразу для каждого из них, расшифровывала ее с помощью пароля пользователя, а затем отправляла на контролируемый атакующими сервер (api.metrics-trustwallet[.]com). Атакующие использовали легитимную аналитическую библиотеку PostHog для кражи данных, перенаправляя трафик на свой сервер.

Домен metrics-trustwallet[.]com зарегистрировали 8 декабря, а первые запросы были отправлены 21 декабря — за три дня до выхода компрометированной версии расширения.

Кроме того, глава Trust Wallet Эовин Чен (Eowyn Chen) заявила, что вредоносное обновление выпустили не через внутренний процесс компании. По ее словам, хакеры использовали утекший API-ключ для Chrome Web Store и смогли выпустить версию 2.68 в обход стандартных проверок — расширение прошло модерацию Google и было выпущено 24 декабря в 12:32 UTC.

По словам Чен, в настоящее время вредоносный домен уже заблокирован, а компания аннулировала все API-ключи и уже начала процесс возврата средств.

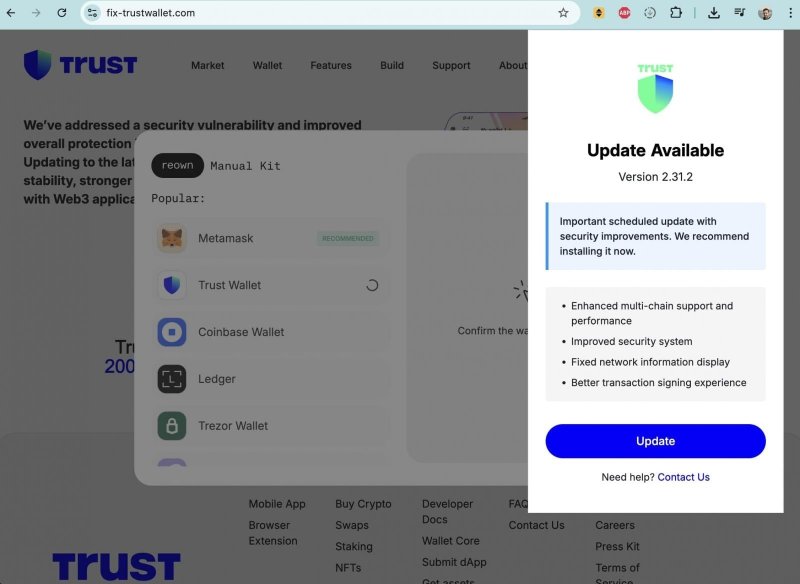

Как сообщило издание Bleeping Computer, параллельно с релизом вредоносной версии Trust Wallet злоумышленники развернули фишинговую кампанию. В соцсети X появились аккаунты, направлявшие пользователей на домен fix-trustwallet[.]com, который имитировал официальный сайт Trust Wallet и предлагал «исправить уязвимость», установив новую версию кошелька.

После нажатия кнопки обновления жертвам показывали форму с запросом seed-фразы — ввод этих данных давал атакующим полный контроль над кошельком. Отмечается, что домен был зарегистрирован у того же регистратора, что и metrics-trustwallet[.]com, то есть атаки, вероятнее всего, были связаны.

Анализ блокчейн-транзакций показал: хакеры похитили около 3 млн долларов в биткоинах, 431 доллар в Solana и более 3 млн в Ethereum. По данным специалистов PeckShield, основную часть средств (свыше 4 млн долларов) вывели через централизованные биржи: около 3,3 млн отправили на ChangeNOW, 340 000 — на FixedFloat и 447 000 — на KuCoin. Еще 2,8 млн пока остаются в кошельках злоумышленников.

Эксперты SlowMist допускают, что за атакой могут стоять «правительственные» хакеры — атакующие могли каким-то образом получить контроль над устройствами разработчиков Trust Wallet или доступ к API задолго до 8 декабря.

Также следует отметить, что Чанпэн Чжао писал, что эта атака, вероятно, могла быть связана с деятельностью инсайдера, хотя никаких доказательств в пользу этой версии пока нет.

В минувшие выходные представители Trust Wallet еще раз подтвердили, что компенсируют убытки всем пострадавшим. Для этого жертв просят заполнить форму на сайте trustwallet-support.freshdesk.com, указав контактный email, страну проживания, адреса скомпрометированных кошельков и хеши транзакций.

Также в компании предупреждают об активности фишеров: в Telegram уже появились поддельные формы для компенсаций и фейковые аккаунты поддержки. В Trust Wallet напоминают: официальные каналы — это единственный безопасный способ связи.

Комментарии (0)