Уязвимость Pack2TheRoot позволяет получить root-доступ в Linux - «Новости»

- 14:30, 29-апр-2026

- Новости / Вёрстка / Преимущества стилей / Линии и рамки / Добавления стилей / Типы носителей / Изображения

- Calhoun

- 0

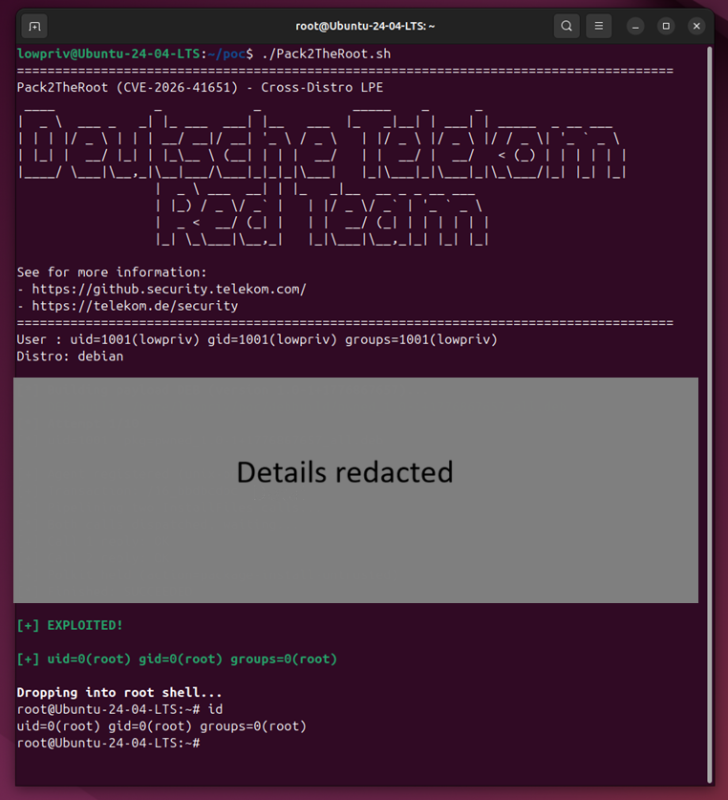

Специалисты Deutsche Telekom Red Team обнаружили уязвимость в демоне PackageKit — фоновом сервисе, который управляет установкой, обновлением и удалением пакетов в Linux-системах. Баг получил название Pack2TheRoot, идентификатор CVE-2026-41651 и оценку 8,8 балла по шкале CVSS.

Эксперты пишут, что проблема относится к типу TOCTOU (time-of-check time-of-use). По сути, уязвимость представляет собой комбинацию из трех ошибок: пользовательские флаги записываются без проверки авторизации транзакции и даже во время ее выполнения. В результате транзакция работает с искаженными флагами, и бэкенд видит флаги атакующего, а не настоящие. Это позволяет непривилегированному пользователю устанавливать произвольные RPM-пакеты (включая скриптлеты) с root-правами и без аутентификации.

Уязвимость присутствует в PackageKit начиная с версии 1.0.2, которая вышла в далеком ноябре 2014 года, и затрагивает все версии вплоть до 1.3.4. При этом, по данным исследователей, баг мог существовать еще с версии 0.8.1, выпущенной около 14 лет назад.

Проведенные специалистами тесты подтвердили, что эксплуатация проблемы возможна в Ubuntu Desktop 18.04 (EOL), 24.04.4 (LTS), 26.04 (LTS beta), Ubuntu Server 22.04–24.04 (LTS), Debian Desktop Trixie 13.4, RockyLinux Desktop 10.1, Fedora 43 Desktop и Fedora 43 Server. При этом подчеркивается, что это не исчерпывающий список, и уязвимыми можно считать все дистрибутивы, в которых PackageKit предустановлен и включен по умолчанию.

Кроме того, PackageKit является опциональной зависимостью проекта Cockpit, а значит, многие серверы с установленным Cockpit (включая Red Hat Enterprise Linux) тоже могут быть уязвимы.

Исследователи отмечают, что эксплуатация уязвимости занимает считанные секунды, но оставляет следы: после успешной атаки демон PackageKit завершает работу из-за assertion failure. Systemd восстанавливает демон при следующем D-Bus-вызове, так что отказа в обслуживании не происходит, но сбой фиксируется в логах и может служить индикатором компрометации.

Технические детали проблемы и PoC-эксплоит пока не опубликованы, так как исследователи хотят дать компаниям и администраторам время на распространение и установку патчей.

Уязвимость была устранена в составе PackageKit версии 1.3.5, и патчи уже вошли в обновления для Debian, Ubuntu и Fedora.

Проверить, установлена ли в системе уязвимая версия PackageKit, можно командами dpkg -l | grep -i packagekit или rpm -qa | grep -i packagekit. А узнать, запущен ли демон, — с помощью systemctl status packagekit или pkmon.

Комментарии (0)