Утечка исходников Claude Code используется для распространения стилеров - «Новости»

- 14:30, 04-апр-2026

- Новости / Заработок / Изображения / Преимущества стилей / Самоучитель CSS

- Wright

- 0

Злоумышленники создают на GitHub вредоносные репозитории, замаскированные под утекшие исходные коды Claude Code. Системы пользователей, скачавших подделку, оказываются заражены инфостилером Vidar и прокси-инструментом GhostSocks.

Напомним, что ранее на этой неделе компания Anthropic допустила случайную утечку, опубликовав полный клиентский исходный код Claude Code. В npm-пакет попал jаvascript source map размером 59,8 МБ, содержавший более 512 000 строк необфусцированного TypeScript и около 1900 файлов.

Утечка раскрыла логику оркестрации агента, его системы разрешений и исполнения, скрытые функции, детали сборки и внутренние механизмы безопасности. Код моментально распространился по GitHub, где его форкнули тысячи раз.

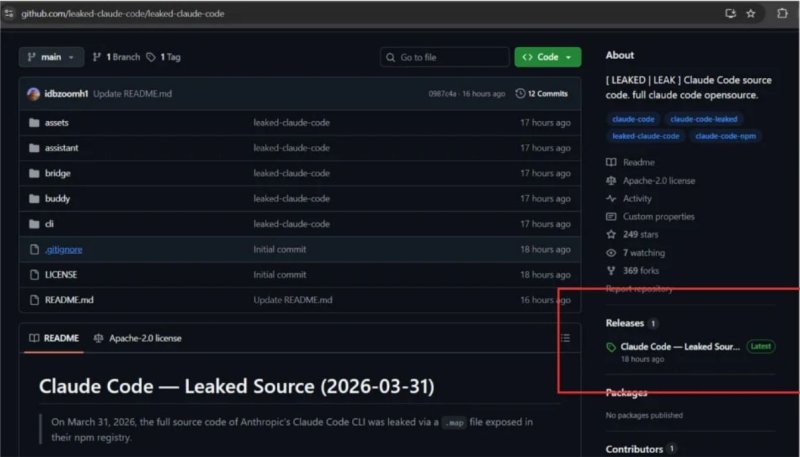

Как сообщают теперь исследователи из компании Zscaler, злоумышленники быстро воспользовались ажиотажем вокруг этой утечки. В частности, на GitHub был обнаружен репозиторий пользователя idbzoomh, который выдавал себя за форк исходников Claude Code с «разблокированными корпоративными функциями» и без лимитов на сообщения. В README проекта утверждалось, что код извлечен из .map-файла npm-пакета.

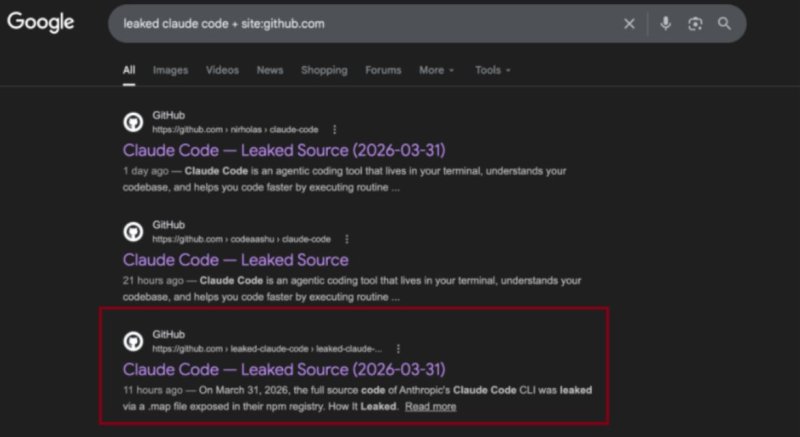

Репозиторий был оптимизирован для поисковых систем и некоторое время отображался в числе первых результатов в поиске Google по запросу «leaked Claude Code».

В итоге пользователи, попавшиеся на удочку злоумышленника, загружали архив 7-Zip с названием Claude Code - Leaked Source Code, содержащий написанный на Rust дроппер ClaudeCode_x64.exe. После запуска он устанавливал на машину жертвы сразу две угрозы: инфостилер Vidar v18.7 и GhostSocks.

Также исследователи нашли второй репозиторий с идентичным кодом, где вместо архива была кнопка Download ZIP, однако на момент проведения анализа она не работала.

В Zscaler полагают, что за обоими репозиториями стоит один и тот же атакующий, экспериментирующий со способами доставки малвари.

Стилер Vidar собирал в зараженной системе учетные данные, данные банковских карт и историю браузера. GhostSocks, в свою очередь, превращал зараженное устройство в резидентный прокси, позволяющий хакерам маскировать свое реальное местоположение и заниматься дальнейшей вредоносной активностью.

Исследователи отмечают, что вредоносный архив регулярно обновлялся, так что в будущем в него могут добавить дополнительные пейлоады.

Примечательно, что в марте 2025 года специалисты ИБ-компании Huntress предупреждали о похожей вредоносной кампании: тогда злоумышленники использовали в качестве приманки OpenClaw и точно так же распространяли связку Vidar и GhostSocks через GitHub-репозитории.

Комментарии (0)