Исследователь сообщил о серьезной уязвимости в VLESS-клиентах - «Новости»

- 14:30, 08-апр-2026

- Новости / Преимущества стилей / Изображения / Статьи об афоризмах / Текст / Самоучитель CSS / Добавления стилей / Блог для вебмастеров

- James

- 0

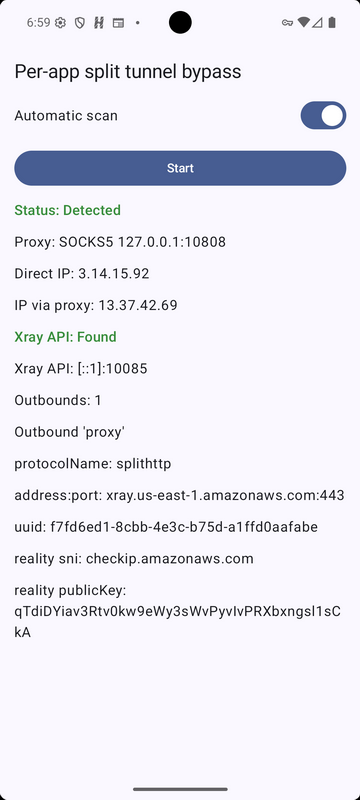

Пользователь под ником runetfreedom рассказал на «Хабре» о серьезной проблеме, которая затрагивает большинство мобильных VLESS-клиентов на базе xray и sing-box. Баг позволяет вычислить реальный исходящий IP прокси-сервера и обойти per-app split tunneling, а в случае одного из клиентов — извлечь пользовательские конфиги.

По словам специалиста, корень проблемы кроется в самой архитектуре: клиенты поднимают на устройстве локальный socks5-прокси без авторизации. Раздельное туннелирование по приложениям реализовано через системный VpnService, который заворачивает трафик в tun2socks, а оттуда — в socks5 и дальше на VPN-сервер. Если на устройстве присутствует шпионский модуль (например, в составе какого-либо приложения), ничто не мешает ему напрямую «достучаться» до этого socks5 в обход VpnService и узнать выходной IP.

Изоляция через приватные пространства в Android (Knox, Shelter, Island и прочие аналоги), по словам исследователя, тоже не поможет: VpnService в них действительно изолируется, а вот loopback-интерфейс — нет. То есть потенциальная малварь может сканировать localhost и обнаруживать открытый socks5 даже из приватного окружения. Подчеркивается, что это особенно опасно, так как у пользователя в этом случае возникает ложное чувство защищенности.

PoC для обхода split tunneling автор публикации выложил на GitHub.

10 марта 2026 года исследователь разослал информацию о проблеме разработчикам всех популярных клиентов. Однако по состоянию на 7 апреля 2026 года, когда вышла публикация на «Хабре», уязвимость не исправил никто.

В числе уязвимых runetfreedom перечисляет: v2RayTun, V2BOX, v2rayNG, Hiddify, Exclave, Npv Tunnel, Neko Box, а также большинство типовых конфигураций Clash и Sing-box.

Отдельного внимания в статье удостоился клиент Happ. По данным исследователя, он без какой-либо авторизации поднимает xray API с включенным HandlerService, что позволяет извлекать пользовательские конфигурации вместе с ключами, входным IP сервера и SNI. Если к этому прибавить еще одну распространенную ошибку конфигурации xray (детали исследователь не раскрывает), теоретически появляется возможность даже расшифровать трафик. Также подчеркивается, что клиент недавно был удален из российского App Store, так что выпустить апдейт его команда уже технически не сможет.

При этом разработчики Happ объяснили активный HandlerService «сбором статистики подключений», однако автор исследования назвал это отговоркой, отметив, что для этого хватило бы LogService.

Параллельно с этим специалист обращает внимание на свежую методичку, которую представители Минцифры, по данным СМИ, недавно разослали крупным российским компаниям. Он отмечает, что в документе перечислены характерные порты SOCKS, HTTP- и прозрачных прокси, а также Tor. Из-за этого runetfreedom полагает, что регулятор либо уже знает о баге, либо вот-вот обнаружит его самостоятельно. В статье автор перечисляет ряд возможных технических мер по снижению рисков.

Уже после выхода публикации runetfreedom разработчики Happ сначала отказались признавать находку уязвимостью, но затем под давлением сообщества пообещали исправить обе проблемы.

Комментарии (0)