Исследователь опубликовал эксплоиты для двух 0-day в Windows - «Новости»

- 14:30, 14-мая-2026

- Новости / Изображения / Преимущества стилей / Цвет / Добавления стилей / Вёрстка / Самоучитель CSS

- MacDonald

- 0

Недовольный действиями компании Microsoft ИБ-исследователь Chaotic Eclipse (он же Nightmare-Eclipse) выложил на GitHub еще два эксплоита для непропатченных уязвимостей. На этот раз речь идет о YellowKey — обходе BitLocker, и GreenPlasma — проблеме повышения привилегий до уровня SYSTEM.

Напомним, что в апреле 2026 года исследователь уже публиковал эксплоиты BlueHammer, RedSun и UnDefend, заявляя, что делает это в знак протеста против того, как специалисты Microsoft Security Response Center (MSRC) обращаются с ИБ-специалистами. По его словам, представители Microsoft угрожали ему и обещали «разрушить его жизнь».

Также в своей прошлой публикации Chaotic Eclipse пригрозил, что продолжит публиковать эксплоиты для удаленного выполнения кода (RCE) после каждого патча, в итоге выпущенного Microsoft, и намерен сделать каждую следующую публикацию «еще более веселой».

Исследователь сдержал это обещание и после майского «вторника обновлений» обнародовал эксплоиты для еще двух 0-day.

«Я заметил, что Microsoft незаметно исправила уязвимость RedSun, без CVE, без всего, просто незаметное обновление. Неудивительно, ведь они никогда не признают своих ошибок, но, учитывая, что уязвимость активно эксплуатировалась, отсутствие каких-либо уведомлений — это просто невероятно», — пишет исследователь.

Chaotic Eclipse называет новую проблему YellowKey одним из своих «самых безумных открытий». Эксплоит затрагивает Windows 11 и Windows Server 2022/2025 и позволяет получить доступ к защищенному BitLocker диску посредством Windows Recovery Environment (WinRE).

Суть атаки сводится к размещению специально подготовленных файлов FsTx на USB-накопителе или EFI-разделе. После загрузки WinRE и нажатия клавиши CTRL злоумышленник получает шелл с доступом к расшифрованному диску. Исследователь утверждает, что проблема связана с особенностями обработки NTFS-транзакций в WinRE.

Известный ИБ-специалист и ведущий аналитик по уязвимостям в компании Tharros Уилл Дорманн (Will Dormann), уже подтвердил работоспособность атаки с USB-накопителем и пояснил, что Windows Recovery автоматически воспроизводит NTFS-логи из каталогов ystem Volume InformationFsTx. В итоге вместо штатной среды восстановления запускается cmd.exe, пока диск остается разблокированным.

Независимый ИБ-исследователь Кевин Бомонт (Kevin Beaumont) также подтвердил, что эксплоит работает, и рекомендовал использовать PIN-код для BitLocker вместе с паролем BIOS. Правда, сам Chaotic Eclipse утверждает, что уязвимость якобы эксплуатируется даже в конфигурациях TPM+PIN, хотя PoC для такого сценария он пока не публиковал.

При этом специалисты подчеркивают: текущая версия YellowKey не позволяет просто подключить украденный диск к другому ПК и получить доступ к данным. Эксплоит работает только на оригинальном устройстве, где TPM хранит ключи расшифровки BitLocker.

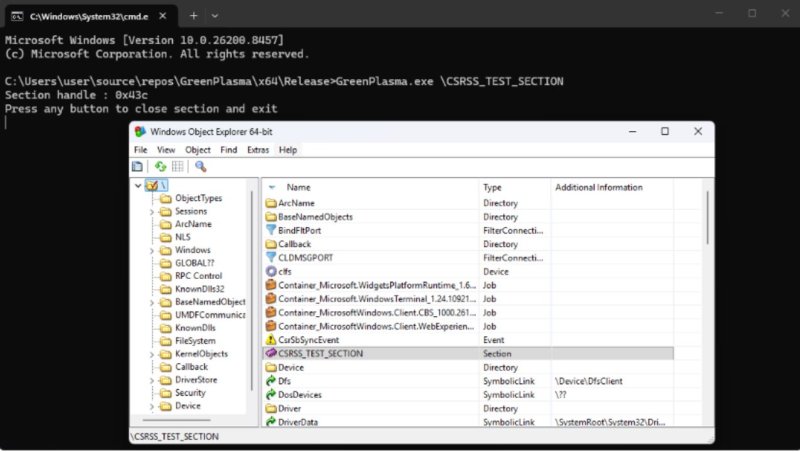

Второй эксплоит — GreenPlasma — связан с локальным повышением привилегий через механизм CTFMON. Эта уязвимость позволяет обычному пользователю создавать произвольные объекты разделов памяти в директориях, доступных SYSTEM. Это потенциально открывает путь к манипуляции сервисами и драйверами, доверяющими таким путям.

При этом опубликованный PoC для GreenPlasma неполон и пока не позволяет получить полноценный SYSTEM-шелл «из коробки». Однако Chaotic Eclipse пишет, что опытный атакующий без труда сможет доработать эксплоит.

Специалисты предупреждают, что подобные баги особенно опасны на этапе постэксплуатации. Получив первоначальный доступ к системе, злоумышленники используют подобные уязвимости для кражи учетных данных, перемещения по сети и подготовки вымогательских атак.

Представители Microsoft уже заявили СМИ, что компания расследует сообщения об уязвимостях, чтобы «как можно скорее обновить затронутые устройства для защиты клиентов».

Исправлений ни для YellowKey, ни для GreenPlasma пока нет. А Chaotic Eclipse обещает устроить «сюрприз» к следующему «вторнику обновлений» и утверждает, что продолжит и далее публиковать 0-day-эксплоиты для Windows.

Комментарии (0)