Обнаружен сложный набор эксплоитов Coruna, нацеленный на iOS - «Новости»

- 14:30, 10-мар-2026

- Изображения / Новости / Преимущества стилей / Вёрстка / Добавления стилей / Отступы и поля / Сайтостроение / Типы носителей / Самоучитель CSS / Заработок

- Изольда

- 0

Специалисты Google Threat Intelligence Group (GTIG) обнаружили сложный эксплоит-кит под названием Coruna (он же CryptoWaters), нацеленный на iPhone под управлением iOS версий от 13.0 до 17.2.1. В набор входят пять полных цепочек эксплоитов и 23 уязвимости, однако он не работает против актуальных версий iOS.

Как сообщили аналитики GTIG, наиболее продвинутые эксплоиты из набора используют непубличные техники атак и обходы защитных механизмов. При этом сам фреймворк отлично спроектирован: все эксплоиты связаны между собой и объединены при помощи общих утилит.

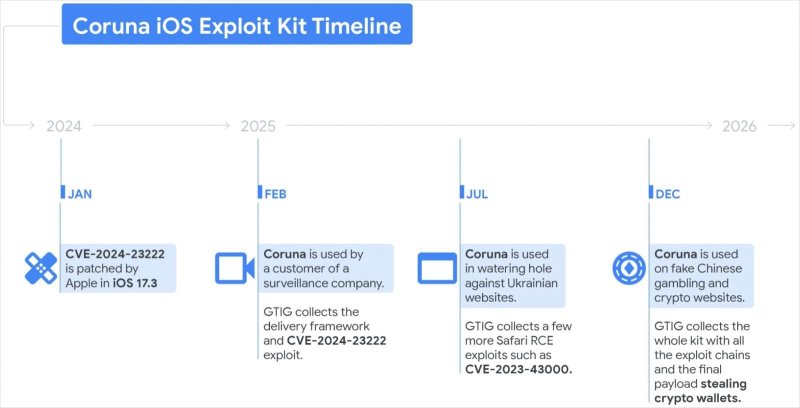

Впервые исследователи обнаружили Coruna в феврале 2025 года — тогда эксплоит-кит использовал клиент одного из вендоров коммерческого шпионского ПО. Затем этот набор попал в руки хакеров, предположительно связанных с правительственными структурами, а к декабрю 2025 года уже использовался финансово мотивированной хак-группой из Китая.

Как именно эксплоит-кит менял владельцев, неизвестно, но специалисты полагают, что существует «секонд-хенд» рынок, где торгуют эксплоитами нулевого дня. В компании iVerify назвали Coruna одним из самых наглядных примеров того, как шпионские инструменты утекают у коммерческих вендоров через спецслужбы и в итоге попадают в руки преступников.

Фреймворк работает следующим образом: сначала jаvascript-код определяет модель iPhone и версию iOS, а затем подгружает подходящий WebKit RCE-эксплоит с последующим обходом Pointer Authentication Code (PAC).

Один из ключевых эксплоитов набора связан с уязвимостью CVE-2024-23222 — ошибкой типа type confusion в WebKit, которую разработчики Apple исправили еще в январе 2024 года с релизом iOS 17.3.

В июле 2025 года тот же jаvascript-фреймворк был обнаружен в домене cdn.uacounter[.]com, и он загружался через скрытый iFrame на скомпрометированных украинских сайтах (интернет-магазины, промышленное оборудование, локальные сервисы). По оценкам GTIG, за этой кампанией стояла предположительно русскоязычная шпионская группировка UNC6353. Эксплоиты доставлялись только определенным пользователям iPhone в зависимости от геолокации.

В декабре 2025 года фреймворк был замечен снова. На этот раз его нашли на множестве фейковых китайских сайтов, связанных с финансами и криптовалютой. Посетителей просили зайти с iPhone или iPad «для лучшей работы сайта», после чего через скрытый iFrame загружался Coruna. Эту активность связывают с группировкой UNC6691.

Финальной полезной нагрузкой, которую группа UNC6691 доставляла при помощи Coruna, был загрузчик PlasmaLoader (PlasmaGrid). Он встраивается в системный процесс powerd и загружает модули для кражи криптокошельков — MetaMask, Phantom, Exodus, BitKeep и других. Малварь собирает seed-фразы, данные Apple Memos и другую чувствительную информацию, шифрует ее с помощью AES и отправляет на управляющие серверы злоумышленников. Для устойчивости к возможным блокировкам вредонос использует алгоритм генерации доменов (DGA) со строкой «lazarus», создавая домены в зоне .xyz.

Аналитики GTIG установили, что эксплоит-кит предоставляет своим операторам возможности для удаленного выполнения кода через WebKit, обхода Pointer Authentication Code (PAC), побега из песочницы, повышения привилегий до уровня ядра и обхода Page Protection Layer (PPL). Как отмечают исследователи, эксплоиты снабжены подробной документацией, включая docstrings и комментарии на английском языке.

Среди 23 эксплоитов набора обнаружились и такие, которые использую уязвимости из «Операции Триангуляция» (CVE-2023-32434 и CVE-2023-38606), обнаруженной «Лабораторией Касперского» в 2023 году. Впрочем, эксперты «Лаборатории Касперского» заявили СМИ, что не видят свидетельств повторного использования кода. По их мнению, нет оснований для проведения параллелей между авторами Coruna и «Операцией Триангуляция».

Эксперты GTIG подчеркивают, что Coruna не запускается на устройствах с включенным Lockdown Mode или во время приватного браузинга.

В конце прошлой недели, 5 марта 2026 года, Агентство по кибербезопасности и защите инфраструктуры США (CISA) добавило три уязвимости из набора Coruna (CVE-2021-30952, CVE-2023-41974 и CVE-2023-43000) в каталог Known Exploited Vulnerabilities и обязало федеральные ведомства срочно установить патчи, назначив дедлайн на 26 марта 2026 года.

Комментарии (0)