Уязвимость позволяла скомпрометировать ИИ-ассистента Gemini Live в Chrome - «Новости»

- 14:30, 06-мар-2026

- Преимущества стилей / Новости / Изображения / Отступы и поля / Вёрстка / Текст / Сайтостроение / Самоучитель CSS

- Carey

- 0

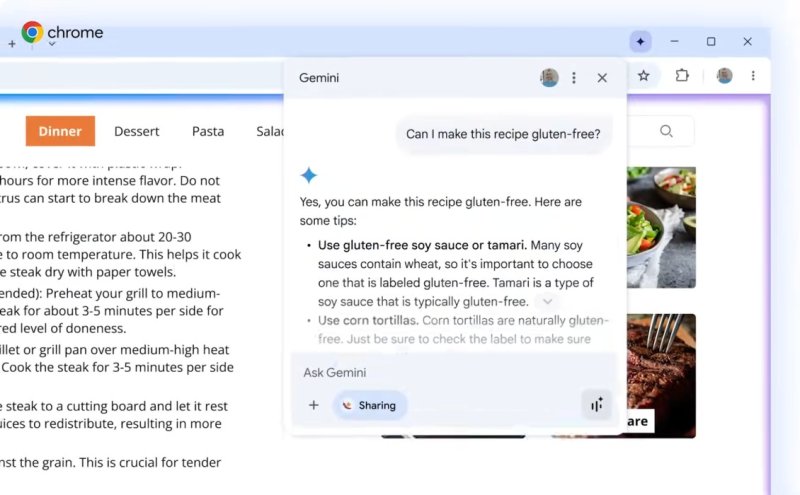

Исследователи Palo Alto Networks Unit 42 обнаружили уязвимость в Google Chrome, позволявшую вредоносным расширениям перехватывать управление встроенной в браузер ИИ-панелью Gemini Live и получать доступ к камере, микрофону и локальным файлам пользователя.

Проблема получила идентификатор CVE-2026-0628 (8,8 балла по шкале CVSS) и связана с некорректным применением политик в теге WebView. Разработчики Google исправили этот баг в начале января 2026 года, выпустив Chrome версий 143.0.7499.192/.193 для Windows и macOS и 143.0.7499.192 для Linux.

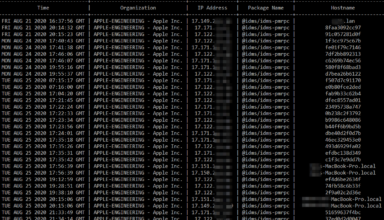

Уязвимость обнаружил специалист Palo Alto Networks Гал Вейцман (Gal Weizman), который сообщил о ней в Google еще в ноябре 2025 года. Проблема получила название Glic Jack (сокращение от Gemini Live in Chrome hijack) и затрагивала панель Gemini Live — ИИ-ассистента, интегрированного в Chrome в сентябре 2025 года. Эта боковая панель работает через специальный URL chrome://glic и использует компонент WebView для загрузки веб-приложения gemini.google.com.

Суть проблемы заключалась в том, что расширению с базовым набором прав удавалось внедрить jаvascript-код в панель Gemini через declarativeNetRequest API (позволяет расширениям перехватывать и изменять HTTPS-запросы и ответы, этим API пользуются, например, блокировщики рекламы). Дело в том, что при разработке WebView-компоненты, через которые chrome://glic загружает приложение Gemini, просто забыли исключить из правил declarativeNetRequest.

«Разница заключается в том, какой именно компонент загружает приложение Gemini, — это грань между штатным поведением и уязвимостью, — отмечают исследователи. — Влияние расширения на обычный сайт — это ожидаемое поведение. Но влияние расширения на компонент, встроенный в сам браузер, — серьезная проблема безопасности».

Поскольку панель Gemini Live — часть самого браузера, а не просто вкладка с сайтом, она имеет привилегированный доступ к системным ресурсам. ИИ-ассистенту нужны расширенные возможности для выполнения своих задач: чтение локальных файлов, создание скриншотов, доступ к камере и микрофону. Атакующему достаточно было обманом вынудить жертву установить специально подготовленное расширение, и весь этот арсенал возможностей оказывался в его распоряжении.

Вейцман подчеркивает, что интеграция ИИ-агентов прямо в браузеры создает принципиально новый вектор атак. Для работы таким агентам необходим привилегированный доступ к среде браузера, и это становится палкой о двух концах: злоумышленники могут встроить скрытые промпты в веб-страницу и заставить ИИ-ассистента выполнять действия, которые браузер в обычной ситуации заблокировал бы. Более того, вредоносная страница теоретически может заставить агента сохранить инструкции в памяти, и те будут активны даже в последующих сессиях.

«Размещая подобные компоненты в высокопривилегированном контексте браузера, разработчики рискуют непреднамеренно создать новые логические ошибки и слабые места, — предупреждает Вейцман. — Речь идет об уязвимостях, связанных с XSS, повышением привилегий и атаках по сторонним каналам, которые могут эксплуатировать менее привилегированные сайты или расширения».

Комментарии (0)