Европол закрыл фишинговую платформу Tycoon2FA - «Новости»

- 14:30, 12-мар-2026

- Преимущества стилей / Новости / Изображения / Добавления стилей / Заработок / Текст

- Chapman

- 0

Международная операция, координируемая Европолом, нарушила работу Tycoon2FA — одной из крупнейших фишинговых платформ, работавших по модели фишинг-как-услуга (phishing-as-a-service, PhaaS). В ходе операции правоохранители изъяли 330 доменов, включая панели управления и фишинговые страницы.

Техническую часть операции возглавили специалисты компании Microsoft при поддержке коалиции из частных партнеров. Изъятием инфраструктуры занимались правоохранительные органы Латвии, Литвы, Португалии, Польши, Испании и Великобритании.

Расследование началось после того, как аналитики Trend Micro передали Европолу первичные данные об угрозе. Также содействие оказали Cloudflare, Coinbase, Intel471, Proofpoint, Shadowserver Foundation, SpyCloud, eSentire, Resecurity и другие организации.

Tycoon2FA (также известна как Tycoon 2FA, оператором считается группировка Storm-1747) работала с августа 2023 года и позволяла злоумышленникам обходить многофакторную аутентификацию (МФА) при атаках на учетные записи.

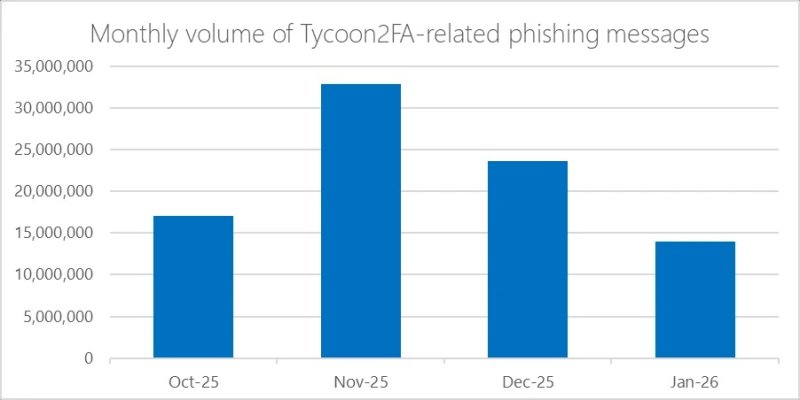

По данным Microsoft, к середине 2025 года платформа генерировала десятки миллионов фишинговых писем ежемесячно, нацеливаясь на более чем 500 000 организаций. На долю Tycoon2FA приходилось 60% всех заблокированных фишинговых атак. Жертвами платформы стали почти 100 000 организаций по всему миру, в том числе госучреждения, школы и медицинские организации.

Технически Tycoon2FA представляла собой AitM-платформу: реверс-прокси перехватывал учетные данные жертв и сессионные cookie в реальном времени при атаках на пользователей Microsoft и Google. То есть для жертв процесс авторизации выглядел нормально, но атакующие получали возможность перехватить уже аутентифицированную сессию и обойти МФА.

Как пояснили в Microsoft, платформа позволяла злоумышленникам имитировать страницы входа популярных сервисов — Microsoft 365, OneDrive, Outlook, SharePoint и Gmail. Захваченные сессионные cookie и учетные данные оставались действительными даже после смены пароля — до тех пор, пока активные сессии и токены не отзывались вручную. Коды МФА при этом ретранслировались через прокси-серверы Tycoon2FA напрямую к целевому сервису аутентификации.

Подписка на платформу продавалась через Telegram по цене 120 долларов за 10 дней доступа. Низкий порог входа позволял даже низкоквалифицированным злоумышленникам проводить масштабные фишинговые атаки.

Комментарии (0)