Мобильный банкер Nexus нацелен на 450 приложений финансовых организаций - «Новости»

- 10:30, 27-мар-2023

- Новости / Заработок / Добавления стилей / Преимущества стилей / Изображения / Самоучитель CSS

- Babcock

- 0

Аналитики Cleafy рассказали о банковском трояне Nexus для Android. Вредонос уже используется несколькими группами злоумышленниками и способен атаковать 450 финансовых приложений, включая банки и криптовалютные сервисы.

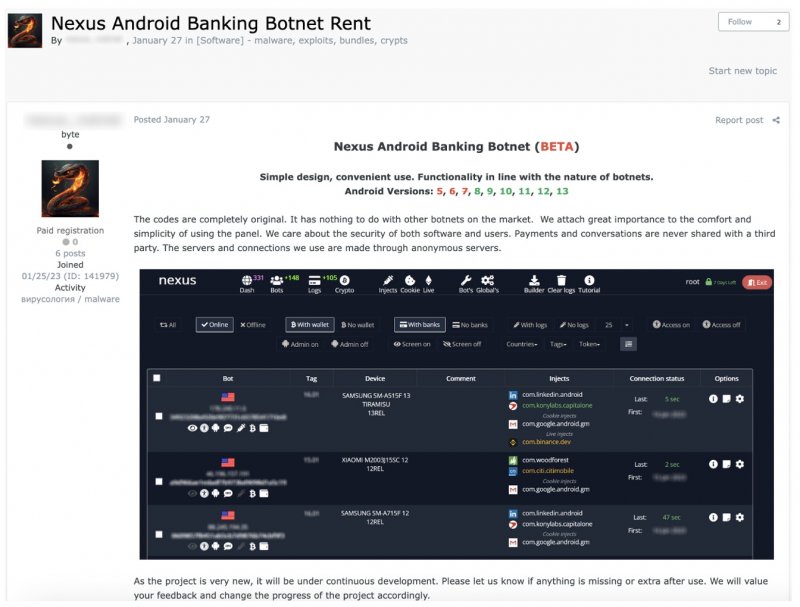

Троян, появившийся на различных хакерских форумах в начале года, распространяется по подписке, и его ежемесячная стоимость для преступников составляет 3000 долларов. Впервые появление малвари было задокументировано компанией Cyble ранее в этом месяце.

Реклама Nexus

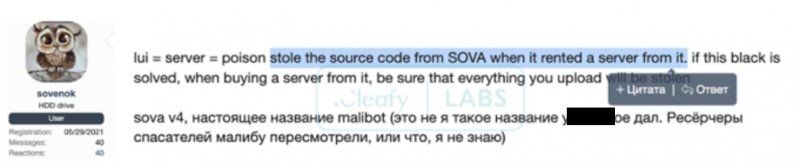

Исследователи писали, что Nexus очень похож на ребрендинг вредоноса Sova. Он так же содержит вымогательский модуль, который шифрует файлы, и может злоупотреблять Accessibility services для хищения seed-фраз и криптовалюты. Хотя разработчики Nexus уверяют, что это совершенно новый троян, автор Sova говорит, что разработчик Nexus — его бывший партнер, который похитил исходные коды.

Также стоит сказать, что некоторые признаки указывают на то, что троян мог использоваться в реальных атаках еще в июне 2022 года, как минимум за полгода до появления рекламы в даркнете.

Как теперь сообщают в Cleafy, пока Nexus находится на ранней стадии разработки, но уже предоставляет клиентам все основные функции для захвата аккаунтов (в основном в банках и криптовалютных сервисах), а умеет воровать учетные данные и перехватывать SMS.

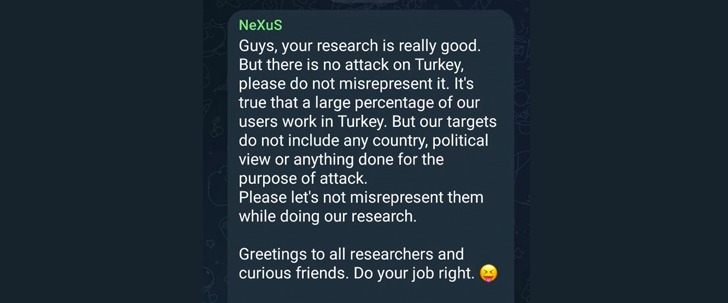

По словам ИБ-экспертов, большинство атак Nexus было зарегистрировано в Турции, что подтверждают сами авторы малвари в своем Telegram-канале.

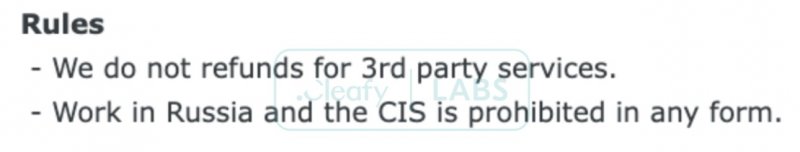

При этом малварь запрещено использовать для атак на пользователей в Азербайджане, Армении, Беларуси, Казахстане, Кыргызстане, Молдове, России, Таджикистане, Узбекистане, Украине и Индонезии.

Как и другие банкеры, Nexus ориентирован на захват чужих учетных записей, связанных с банковскими услугами и криптовалютными сервисами. Для этого вредонос использует оверлеи и кейлоггер, воруя учетные данные пользователей. Кроме того, малварь способна считывать коды двухфакторной аутентификации (2ФА) из SMS-сообщений и приложения Google Authenticator, злоупотребляя Accessibility services.

По данным исследователей, в настоящее время разработчики уже оснастили своего трояна механизмом автоматического обновления и теперь работают над шифрованием, которое либо будет использовано для сокрытия вредоносных действий на зараженных устройствах, либо для работы вымогательского модуля.

Сообщается, что разработчики Nexus управляют всеми операциями посредством централизованного интерфейса, который предоставляет информацию о зараженных устройствах и статусе ботнета, а также позволяет им создавать кастомные образцы малвари. Эта же панель позволяет операторам малвари создавать собственные инжекты, нацеленные на различные приложения 450 финансовых учреждений.

Комментарии (0)