Атака Battering RAM обходит новейшие средства защиты на процессорах Intel и AMD - «Новости»

- 14:30, 04-окт-2025

- Новости / Заработок / Отступы и поля / Изображения / Статьи об афоризмах / Самоучитель CSS / Вёрстка

- Bosworth

- 0

Эксперты продемонстрировали аппаратную атаку Battering RAM, которая обходит защиту новейших процессоров Intel и AMD, используемых в облачной инфраструктуре. Однако производители не слишком обеспокоены, поскольку атака требует физического доступа к целевому устройству.

Battering RAM создали специалисты из Левенского католического университета и Бирмингемского университета. Напомним, что в конце прошлого года они же показали атаку BadRAM, которая использовала оборудование стоимостью около 10 долларов для взлома AMD SEV-SNP (Secure Encrypted Virtualization-Secure Nested Paging), защищающего память виртуальных машин.

По словам специалистов, Battering RAM нарушает работу механизмов Intel SGX и AMD SEV-SNP, которые широко используются облачными провайдерами для защиты данных даже от инсайдеров и атакующих, которые могут иметь доступ к хост-системе.

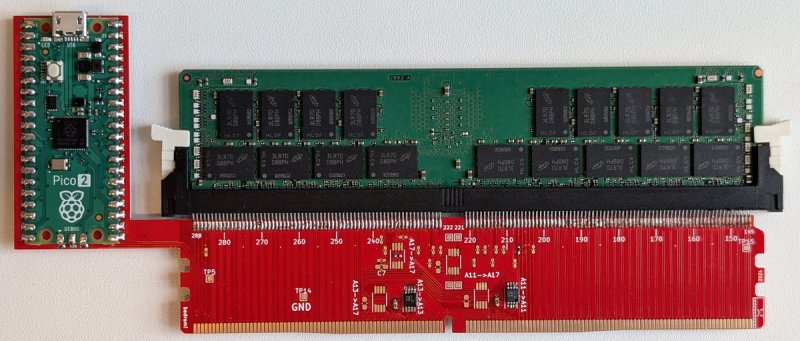

Атака работает следующим образом: между CPU и памятью DRAM размещается специальное устройство-интерпозер, которое можно собрать всего за 50 долларов США. Оно крепится к модулю DIMM и может работать незаметно, не вызывая подозрений. Однако после активации такой девайс начинает скрыто перенаправлять защищенные адреса памяти в области, контролируемые злоумышленниками.

«Наш скрытный интерпозер обходит шифрование памяти и современную защиту на этапе загрузки, оставаясь невидимым для ОС, — объясняют исследователи. — Он предоставляет произвольный доступ к незашифрованным данным в памяти, защищенной SGX, и ломает функцию аттестации SEV на полностью пропатченных системах. В итоге Battering RAM демонстрирует ограничения современного масштабируемого шифрования памяти».

Для реализации такой атаки понадобится физический доступ к целевой системе, но исследователи утверждают, что злоумышленнику потребуется совсем немного времени. Они полагают, что в реальных условиях такие атаки могут осуществлять недобросовестные сотрудники облачных провайдеров, техники дата-центров, представители правоохранительных органов или участники цепочки поставок модулей памяти (на этапе производства или доставки).

Отмечается, что созданный в качестве доказательства концепции интерпозер работает только с памятью DDR4, однако более продвинутая версия сможет атаковать и DDR5. Помимо самой статьи с описанием атаки, исследователи опубликовали всю техническую информацию, необходимую для создания интерпозера для Battering RAM.

Подчеркивается, что обновления ПО или прошивки не могут устранить эту уязвимость.

Представителей Intel и AMD уведомили о проблеме еще в феврале 2025 года. Хотя одновременно с публикацией результатов исследования оба производителя опубликовали собственные бюллетени безопасности, в компаниях подчеркивают, что атаки с физическим доступом выходят за рамки обычной модели угроз для их продуктов.

В Intel отметили, что некоторые процессоры Xeon поддерживают функцию Total Memory Encryption – Multi-Key (TME-MK), способную обеспечить дополнительную защиту от таких атак. Также производитель призвал клиентов обеспечить физическую защиту своих устройств.

Комментарии (0)