Google: китайские хакеры взломали десятки телекомов и правительственных учреждений - «Новости»

- 14:30, 01-мар-2026

- Новости / Таблицы / Самоучитель CSS / Преимущества стилей / Заработок / Изображения / Отступы и поля

- Babcock

- 0

Специалисты Google Threat Intelligence Group (GTIG), Mandiant и их партнеры обезвредили инфраструктуру китайской кибершпионской группировки UNC2814. Злоумышленники скомпрометировали как минимум 53 организации в 42 странах мира, а еще в 20 с лишним странах исследователи зафиксировали подозрения на заражение. Кампания была активна с 2023 года и нацелена на телеком-компании и правительственные структуры в Африке, Азии, Северной и Южной Америке.

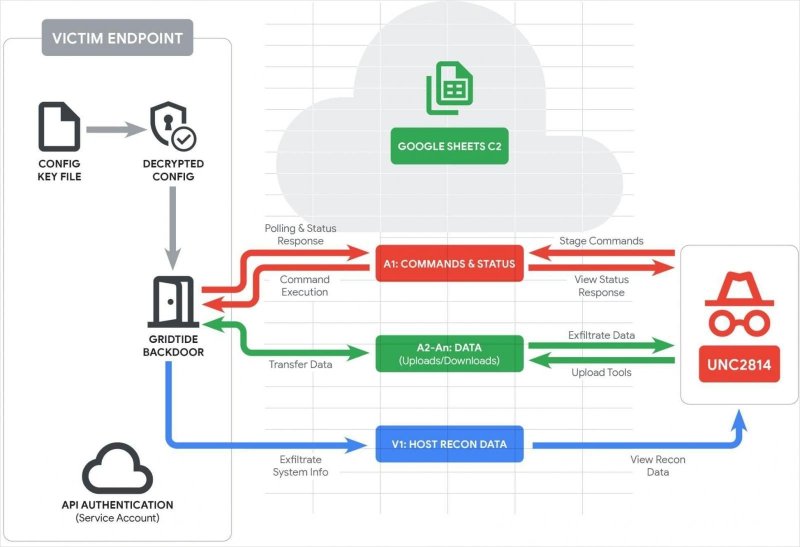

Исследователи пишут, что ключевым инструментом группировки являлся бэкдор GRIDTIDE, написанный на C. Его главная особенность — использование Google Sheets API в качестве канала управления. Малварь аутентифицировалась через Google Service Account с помощью жестко закодированного закрытого ключа, а затем превращала обычную электронную таблицу в полноценный C2.

При запуске GRIDTIDE зачищал таблицу, собирал данные о хосте и записывал их в ячейку V1. Ячейка A1 работала как командный центр: бэкдор постоянно опрашивал ее, ожидая инструкций, а весь обмен данными кодировался в Base64, что позволяло трафику смешиваться с обычными обращениями к сервисам Google. GRIDTIDE поддерживал выполнение bash-команд, загрузку файлов на хост и эксфильтрацию данных.

Если в ячейке A1 появлялись команды, малварь перезаписывала их строкой состояния. Если команд от операторов не поступало, бэкдор 120 раз повторял попытки раз в секунду, а затем переключался на случайные проверки с интервалом в 5–10 минут.

Ячейки в диапазоне A2–An использовались для записи выходных данных команд, извлеченных файлов и загрузки инструментов.

Также атакующие применяли технику living-off-the-land, перемещались по сети через SSH, регистрировали малварь как системный сервис, чтобы закрепиться в системе, а в ряде случаев разворачивали SoftEther VPN Bridge — инструмент, который ранее уже связывали с другими китайскими хак-группами.

Отмечается, что как минимум в одном случае GRIDTIDE нашли на машине с персональными данными, однако сам факт кражи информации зафиксировать не удалось.

Для ликвидации этой кампании специалисты Google отключили все облачные проекты UNC2814, отозвали доступ к Sheets API и увели связанные домены в sinkhole. Все пострадавшие организации уведомили о произошедшем и предложили им помощь.

В Google называют UNC2814 одной из «самых масштабных и результативных кампаний» за последние годы. При этом в компании предполагают, что в ближайшем будущем группировка постарается восстановить инфраструктуру.

Комментарии (0)