У Cisco похитили исходный код из-за атаки на цепочку поставок, связанной с Trivy - «Новости»

- 14:30, 04-апр-2026

- Новости / Вёрстка / Самоучитель CSS / Заработок / Изображения / Учебник CSS / Текст

- Анисья

- 0

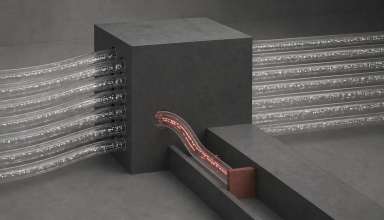

Компания Cisco стала одной из жертв масштабной атаки на цепочку поставок, которая началась со взлома сканера уязвимостей Trivy. Как стало известно теперь, злоумышленники проникли во внутреннюю среду разработки компании и похитили исходный код (причем не только самой Cisco, но и ее корпоративных клиентов).

Как стало известно изданию Bleeping Computer, атакующие использовали учетные данные, украденные во время недавней компрометации Trivy, чтобы получить доступ к build- и dev-окружению Cisco. В тоге вредоносный GitHub Action, внедренный в проект Trivy, позволил похитить учетные данные и информацию с десятков устройств, включая рабочие станции разработчиков.

Напомним, что мы подробно писали о самой атаке на Trivy и ее последствиях: стоящая за этой кампанией группировка TeamPCP скомпрометировала GitHub-пайплайн сканера и распространила инфостилер через официальные релизы и GitHub Actions. Это дало атакующим доступ к CI/CD-учетным данным тысяч организаций, использовавших Trivy. Также в рамках той же кампании пострадали PyPI-пакет LiteLLM и проект Checkmarx KICS.

Источники издания утверждают, что команды Cisco Unified Intelligence Center, CSIRT и EOC быстро локализовали проблему, однако теперь в компании ожидают дальнейших последствий инцидента, связанных с компрометацией LiteLLM и Checkmarx.

Сообщается, что в ходе инцидента злоумышленники похитили у Cisco множество ключей AWS, которые затем использовали для несанкционированных действий в ряде облачных аккаунтов компании. Из-за этого в компании уже изолировали пострадавшие системы, начали их переустановку и проводят масштабную смену учетных данных.

По данным журналистов, атакующие также клонировали более 300 GitHub-репозиториев, среди которых были исходные коды ИИ-продуктов Cisco (включая AI Assistants, AI Defense и еще невышедшие решения). Хуже того, часть похищенных репозиториев могла принадлежать корпоративным клиентам компании, включая банки, BPO-компании и американские госструктуры.

Издание отмечает, что в атаке на CI/CD-инфраструктуру и AWS-аккаунты Cisco участвовала не одна хак-группа, а сразу несколько группировок.

Представители Cisco не прокомментировали инцидент и не ответили на запросы журналистов.

Комментарии (0)