В MCP нашли критическую уязвимость, но в Anthropic называю ее «ожидаемым поведением» - «Новости»

- 14:33, 25-апр-2026

- Новости / Изображения / Преимущества стилей / Добавления стилей / Текст / Отступы и поля / Блог для вебмастеров / Вёрстка

- Аглая

- 0

Исследователи из OX Security обнаружили уязвимость в архитектуре Model Context Protocol (MCP) — открытого протокола, разработанного компанией Anthropic для взаимодействия ИИ-агентов с внешними данными и системами. Проблема позволяет выполнять произвольные команды и затрагивает более 7000 публично доступных серверов.

Специалисты опубликовали результаты исследования, которое стартовало еще в ноябре 2025 года и включало более 30 процедур ответственного раскрытия информации.

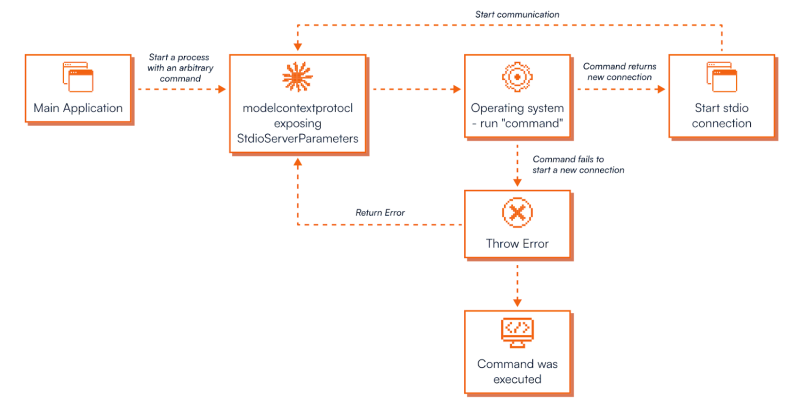

Корень проблемы кроется в небезопасных настройках по умолчанию транспортного интерфейса STDIO (standard input/output), который MCP использует для локального взаимодействия между ИИ-приложением и MCP-сервером.

По замыслу разработчиков, STDIO запускает MCP-сервер как подпроцесс и передает его хендл обратно LLM. Однако на практике механизм позволяет выполнять произвольные команды на уровне ОС: если команда успешно создает STDIO-сервер, возвращается хендл, а если нет — возвращается ошибка, однако команда к тому моменту уже выполнена.

Уязвимость затрагивает официальный SDK для всех поддерживаемых языков (Python, TypeScript, Java и Rust), то есть любой разработчик, использующий SDK, наследует проблему. По подсчетам исследователей, в зоне риска оказались пакеты и серверы, количество суммарных загрузок которых превышает 150 млн.

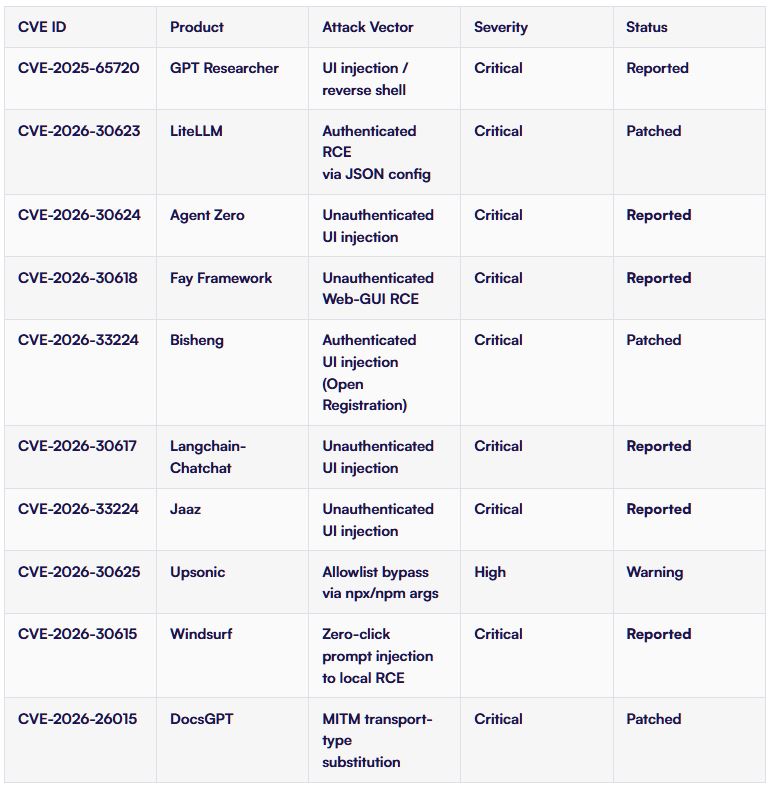

Кроме того, в ходе проведения этого исследования специалисты выявили десять уязвимостей в популярных проектах, включая LiteLLM, LangChain, LangFlow, Flowise, GPT Researcher, Agent Zero, Windsurf и другие. Им были присвоены идентификаторы от CVE-2025-65720 до CVE-2026-40933, при этом патчи пока доступны лишь для трех: LiteLLM (CVE-2026-30623), Bisheng (CVE-2026-33224) и DocsGPT (CVE-2026-26015).

Найденные уязвимости были разделены на четыре категории:

- первая — классическая инъекция команд (с аутентификацией и без), позволяющая напрямую выполнять команды на сервере;

- вторая — инъекция с обходом харденинга: например, в Upsonic и Flowise разработчики ограничили список допустимых команд (python, npm, npx), однако исследователи обошли защиту, внедряя команды через аргументы, вроде npx -c ;

- третья — zero-click промпт-инъекция в IDE и ИИ-ассистентах (Windsurf, Claude Code, Cursor, Gemini-CLI, GitHub Copilot), при которой пользовательский промпт напрямую влияет на MCP-конфигурацию (CVE пока присвоили только для Windsurf — CVE-2026-30615, — так как остальные вендоры сочли это известной проблемой);

- четвертая — атака через маркетплейсы MCP-серверов, и исследователи успешно «отравили» 9 из 11 маркетплейсов с помощью PoC, не содержащего реальной малвари.

«Среди маркетплейсов, принявших нашу заявку, были платформы с сотнями тысяч ежемесячных посетителей, — предупреждают исследователи. — Один вредоносный MCP-сервер в любом из этих каталогов может быть установлен тысячами разработчиков до обнаружения [атаки], и каждая такая установка даст злоумышленникам возможность выполнять произвольные команды на машине разработчика».

Исследователи пишут, что неоднократно обращались к представителям Anthropic с просьбой исправить архитектурную проблему на уровне протокола. Однако разработчики отклонили эти предложения, заявив, что такое поведение «ожидаемо» (expected).

При этом через неделю после первого обращения специалистов в Anthropic обновили политику безопасности, добавив в нее предупреждение о необходимости осторожного использования STDIO-адаптеров. По мнению исследователей, это предупреждение ничего не исправило.

В OX Security считают, что одно архитектурное изменение на уровне протокола защитило бы все нижестоящие проекты, разработчиков и конечных пользователей. Тогда как перекладывание ответственности на сторонних разработчиков не устраняет риски, а просто маскирует их источник.

Исследователи рекомендуют блокировать доступ к MCP-сервисам с публичных IP, мониторить вызовы MCP-инструментов, запускать MCP-сервисы в песочнице, рассматривать любые внешние конфигурации MCP как недоверенные, а также устанавливать MCP-серверы только из проверенных источников.

Комментарии (0)