Стилер Loki нацелился на российские компании - «Новости»

- 10:30, 05-мая-2023

- Новости / Изображения / Преимущества стилей / Заработок / Самоучитель CSS / Текст

- Carter

- 0

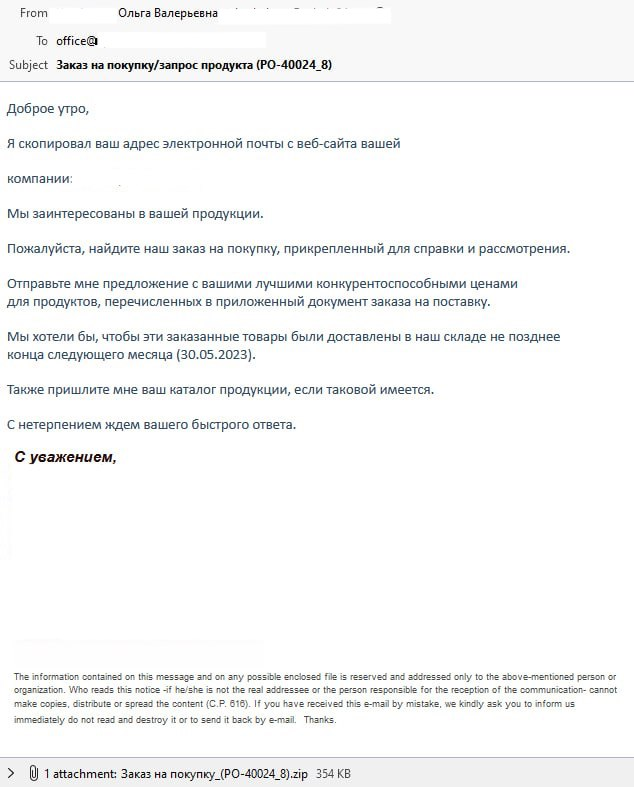

Специалисты компании F.A.С.С.T. (ранее Group-IB) сообщают, что в первые дни мая была зафиксирована масштабная вредоносная почтовая рассылка (более 300 писем), где злоумышленники выдавали себя за крупнейшего в стране поставщика электрооборудования.

Для подмены адреса отправителя хакеры использовали технику спуфинга, а на «борту» писем находился стилер Loki , предназначенный для кражи учетных данных жертвы.

В письмах, которые изучили эксперты Security Operations Center (SOC) F.A.С.С.T., получателей из российских компаний просили прислать коммерческое предложение «с конкурентноспособными ценами для продуктов, перечисленных в приложенный документ заказа на поставку».

В письме, действительно, содержался ZIP-архив, однако при его открытии на компьютер пользователя загружался стилер Loki.

В дальнейшем злоумышленники могли использовать похищенные таким образом данные для получения доступа к почтовым аккаунтам, базам даных, финансового мошенничества, вымогательства или шпионажа.

«Несмотря на то, что сам текст письма написан довольно «корявым» языком, вероятно, с использованием машинного перевода, сама подпись отправителя и его электронный адрес должны вызвать доверие у получателей», — отмечает Ярослав Каргалев, руководитель Security operations center (SOC) компании F.A.С.С.T.

По его словам, спуфинг (подмена адреса отправителя) является в 2023 году техникой номер один для маскировки вредоносных рассылок. В первом квартале 2023 года использование спуфинга было выявлено в 67,5% почтовых атак, обнаруженных системой предотвращения кибератак Managed XDR.

Комментарии (0)