Новый червь NoaBot заражает Linux-устройства майнерами - «Новости»

- 10:30, 13-янв-2024

- Новости / Преимущества стилей / Изображения / Заработок / Вёрстка / Отступы и поля / Текст / Видео уроки

- Игорь

- 0

Исследователи компании Akamai обнаружили новый ботнет NoaBot, который атакует серверы по всему миру. NoaBot построен на основе самораспространяющегося червя Mirai, использует SSH для атак и устанавливает в зараженные системы криптовалютный майнер.

По информации экспертов, NoaBot нацелен на Linux-устройства и активен как минимум с января 2023 года. Однако, в отличие от оригинальной версии вредоноса Mirai, NoaBot использует в своих атаках не Telnet, а SSH. Кроме того, вместо малвари для организации DDoS-атак, новый вредонос использует модифицированную версию майнера XMRig и ориентируется на добычу криптовалюты.

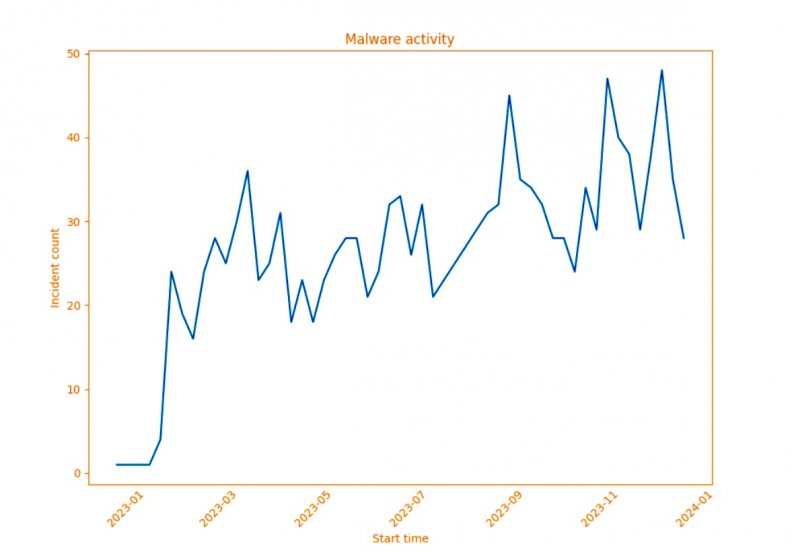

Активность NoaBot на ханипотах Akamai

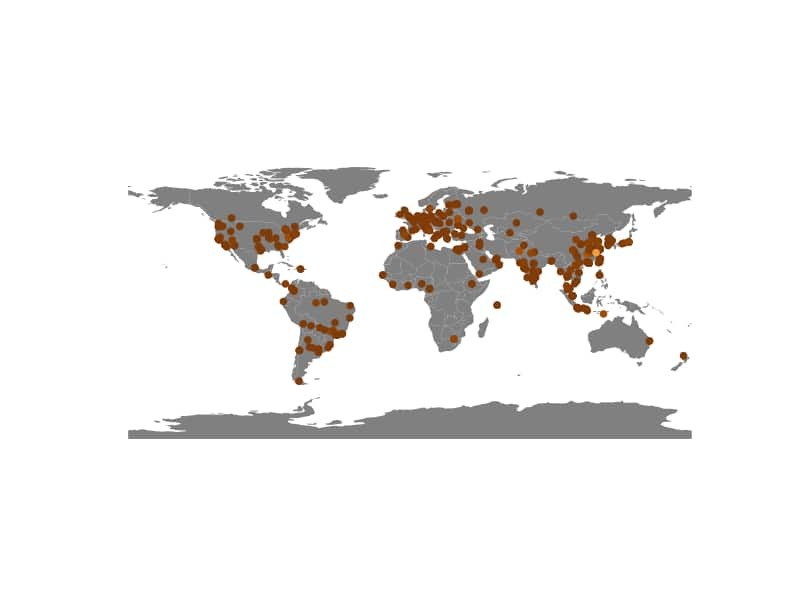

Специалисты Akamai наблюдали за активностью NoaBot в течение последних 12 месяцев. На сегодняшний день им удалось выявить 849 различных IP-адресов по всему миру, с которых исходят атаки. Почти за каждым из них, вероятно, стоит уже зараженное NoaBot устройство.

Карта заражений

«На первый взгляд NoaBot представляет собой не очень сложную кампанию, ведь это “всего лишь” очередной вариант Mirai и криптомайнера XMRig, а их в наше время великое множество, — пишут исследователи. — Однако обфускация, вредоносного ПО, и дополнения к оригинальному исходному коду рисуют совершенно иную картину возможностей этих злоумышленников».

Одной из наиболее интересных особенностей NoaBot являет способ использования майнера XMRig. Дело в том, что обычно после установки майнеров средства распределяются по кошелькам, указанным в настройках, которые передаются на зараженное устройство через командную строку. Однако такой подход представляет угрозу для операторов вредоносной кампании, поскольку он позволяет исследователям отслеживать, где размещены кошельки и сколько средств в них поступило.

NoaBot использует другую технику, чтобы помешать такой слежке. Вредонос хранит настройки в зашифрованном или обфусцированном виде и расшифровывает только после загрузки XMRig в память. Затем он заменяет внутреннюю переменную, в которой обычно хранятся параметры конфигурации командной строки, и передает управление XMRig.

Среди других необычных функций NoaBot эксперты перечисляют следующие:

- Вредонос компилируется с помощью библиотеки UClibc, тогда как стандартный вариант Mirai использует библиотеку GCC. Альтернативная библиотека, похоже, меняет то, как NoaBot обнаруживают антивирусные продукты. Вместо того, чтобы обнаруживать его как малварь семейства Mirai, антивирусы классифицируют его как SSH-сканер или обычный троян.

- NoaBot скомпилирован статически, что значительно усложняет реверс-инжиниринг.

- Строки обфусцированы и хранятся не открытым текстом, что еще больше усложняет задачу реверс-инженеров.

- Бинарник NoaBot запускается из случайно сгенерированной папки в каталоге /lib, что усложняет обнаружение заражения NoaBot.

- Стандартный словарь Mirai, содержащий список часто используемых паролей, заменен на новый, настолько большой, что Akamai сочна нецелесообразным проверять его полностью. Также, как уже было сказано выше, обычный Telnet-сканер Mirai заменен на кастомный сканер SSH.

- Малварь имеет множество возможностей, которые можно использовать после взлома, включая установку нового авторизованного ключа SSH для использования в качестве бэкдора, а также загрузки и выполнения дополнительных бинарников или распространения на новые устройства.

По мнению экспертов, некоторые признаки свидетельствуют о том, что NoaBot может быть связан с другим известным ботнетом, P2PInfect.

Эти предположения основаны на том, что злоумышленники экспериментировали с использованием P2PInfect вместо NoaBot в недавних атаках на SSH-серверы. То есть, вероятно, хакеры предпринимают попытки перехода на новую кастомную малварь.

Комментарии (0)