Сотрудника LastPass атаковали с помощью дипфейка - «Новости»

- 10:30, 14-апр-2024

- Новости / Заработок / Преимущества стилей / Изображения / Отступы и поля / Видео уроки

- Forster

- 0

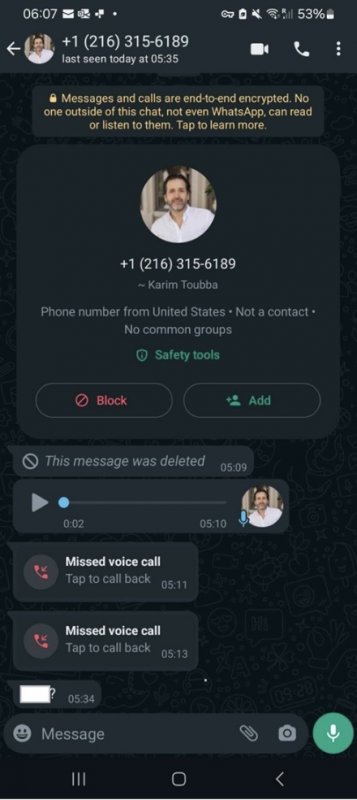

Компания LastPass обнаружила, что злоумышленники атаковали одного из ее сотрудников при помощи голосовой фишинговой атаки. Неизвестные использовали звуковой дипфейк, пытаясь выдать себя за Карима Туббу (Karim Toubba), генерального директора компании.

Сотрудник LastPass не попался на удочку мошенников, потому что они использовали WhatsApp, который является весьма необычным каналом для рабочих коммуникаций.

«В нашем случае сотрудник получил от злоумышленников серию звонков, SMS и по меньшей мере одно голосовое сообщение с дипфейком, где атакующие через WhatsApp выдавали себя за нашего генерального директора, — рассказывают в компании. — Поскольку попытка установить связь выходила за рамки обычных каналов для деловых коммуникаций, а также из-за того, что сотрудник заметил ряд признаков, указывающих на попытку применения социальной инженерии (например, навязчивую срочность), он совершенно справедливо проигнорировал эти сообщения и доложил об инциденте внутренней службе безопасности, чтобы мы могли предпринять шаги по снижению рисков и повышению осведомленности об этой тактике атак как внутри компании, так и за ее пределами».

Сообщения атакующих

В компании подчеркнули, что атака не увенчалась успехом и никак не повлияла на работу LastPass. Однако компания все же решила поделиться подробностями инцидента, чтобы предупредить других о том, что генерируемые искусственным интеллектом дипфейки уже активно применяются хакерами.

Предполагается, что использованный в этой атаке дипфейк был сгенерирован с помощью моделей, обученных на публично доступных образцах голоса главы LastPass. Образцы могли быть взяты, к примеру, из этого видео на YouTube.

Комментарии (0)