Npm-пакет Bitwarden взломали ради кражи учетных данных разработчиков - «Новости»

- 14:30, 29-апр-2026

- Новости / Вёрстка / Преимущества стилей / Изображения / Добавления стилей / Заработок / Текст

- Taylor

- 0

В конце прошлой недели npm-пакет bitwarden/cli стал вредоносным: злоумышленники внедрили в него инфостилер, который похищал токены, SSH-ключи и секреты из CI/CD-пайплайнов разработчиков.

По данным специалистов компаний JFrog, Socket и OX Security, вредоносная версия пакета @bitwarden/cli@2026.4.0 была доступна в npm менее двух часов (с 17:57 до 19:30 22 апреля 2026 года). Атакующие скомпрометировали GitHub Action в CI/CD-пайплайне Bitwarden и через него опубликовали вредоносную версию пакета. По оценкам аналитиков, вредоносную версию успели скачать 334 раза.

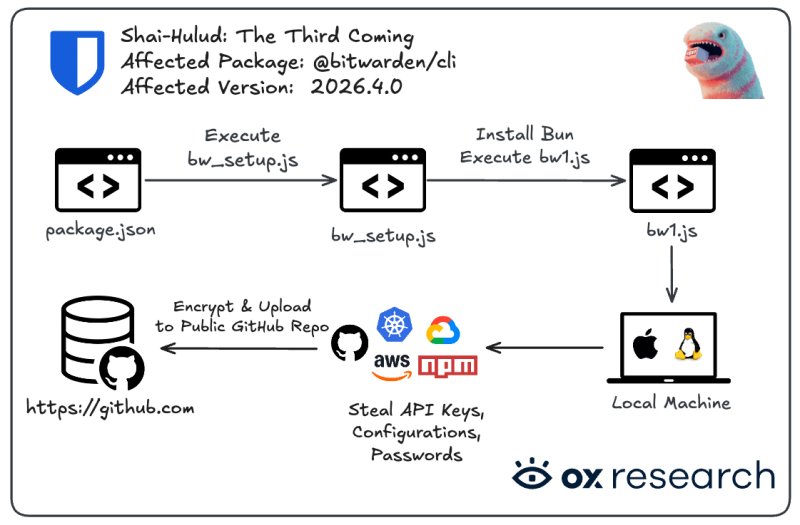

Малварь размещалась в файле bw1.js. Вредоносный код запускался через preinstall-хук: он вызывал кастомный загрузчик bw_setup.js, который проверял наличие рантайма Bun, при необходимости скачивал его, а затем через Bun запускал обфусцированный стилер bw1.js.

Вредонос был нацелен на широкий набор данных, включая токены npm и GitHub, ключи SSH, переменные окружения (.env), историю шелла, а также учетные данные облачных сервисов AWS, Azure и Google Cloud. Помимо этого, стилер «интересовался» конфигурациями ИИ-инструментов для разработки — Claude, Kiro, Cursor, Codex CLI и Aider.

Собранная информация шифровалась с помощью AES-256-GCM и отправлялась на домен audit.checkmarx[.]cx, имитирующий инфраструктуру компании Checkmarx.

Если в системе жертвы обнаруживались токены GitHub, малварь использовала их для создания публичных репозиториев в аккаунте жертвы, куда затем помещала зашифрованные данные.

Исследователи OX Security отмечают, что обнаружили в пакете строку «Shai-Hulud: The Third Coming» («Shai-Hulud: третье пришествие»), что является отсылкой к предыдущим атакам на цепочку поставок npm, где применялись аналогичные методы эксфильтрации данных.

Отдельно отмечается, что малварь обладала функцией самораспространения: используя похищенные npm-токены, она определяла, какие пакеты жертва может модифицировать, и внедряла в них свой вредоносный код. По словам исследователей, это первый известный случай компрометации пакета, использующего npm trusted publishing.

Специалисты связывают этот инцидент с другой масштабной атакой на цепочку поставок, затронувшей компанию Checkmarx. Эта атака повлияла на Docker-образы KICS, GitHub Actions и расширения для разработчиков.

Аналитики Socket отмечают совпадение на уровне инфраструктуры: вредоносная нагрузка в Bitwarden CLI использовала тот же эндпоинт audit.checkmarx[.]cx/v1/telemetry, ту же функцию обфускации __decodeScrambled с сидом 0x3039 и аналогичные паттерны для кражи учетных данных.

Оба инцидента связывают с группировкой TeamPCP, ранее стоявшей за компрометацией Trivy и LiteLLM.

Представители Bitwarden подтвердили факт атаки и заявили, что данные пользовательских хранилищ (vault) не были затронуты, так как проблема коснулась только механизма дистрибуции CLI через npm.

Компания отозвала скомпрометированные токены доступа, выпустила «чистую» версию bitwarden/cli@2026.4.1 и рекомендовала всем, кто установил версию 2026.4.0, считать свои данные скомпрометированными и провести ротацию всех секретов.

Комментарии (0)