Группа Geo Likho атакует авиационную отрасль и водный транспорт в РФ - «Новости»

- 14:32, 25-апр-2026

- Новости / Заработок / Изображения / Самоучитель CSS / Отступы и поля / Текст / Вёрстка / Преимущества стилей

- Милица

- 0

Специалисты «Лаборатории Касперского» обнаружили APT-группировку Geo Likho, которая атакует российские организации ради кибершпионажа. Главные мишени — компании из авиационной и судоходной отрасли. Сообщается, что за последние семь месяцев группировка провела более 200 атак в России.

По данным исследователей, Geo Likho действует как минимум с июля 2024 года. Ретроспективный анализ позволил связать группу с вредоносными кампаниями, в которых применялся шпионский троян Batavia.

Помимо авиации и водного транспорта, злоумышленники также атакуют госструктуры, образовательные учреждения и машиностроительные предприятия. В 2026 году группа сосредоточилась преимущественно на России, а отдельные заражения в Германии, Сербии и Гонконге, скорее всего, были случайны (поскольку почти все фишинговые письма и файлы-приманки написаны на русском языке).

Отличительной чертой Geo Likho аналитики называют создание уникальной малвари под каждую конкретную жертву: идентификатор цели жестко закодирован в каждом вредоносном образце. Еще одна характерная особенность — использование VBE-скриптов, что нетипично для современных APT-групп и может служить индикатором именно этой угрозы.

Подчеркивается, что закрепившись в инфраструктуре, атакующие ведут наблюдение и похищают данные неделями, а иногда и месяцами.

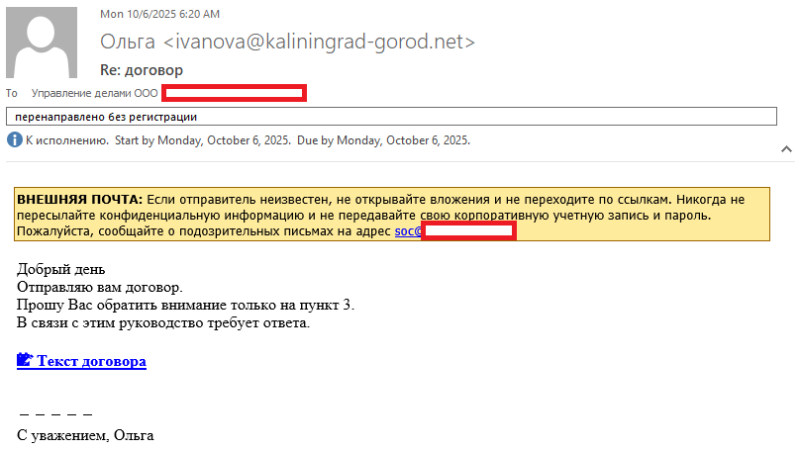

Цепочка заражения выглядит следующим образом: жертва получает фишинговое письмо со ссылкой, замаскированной под путь к официальному документу (например, «Текст Договора»). Если кликнуть по такой ссылке, скачивается TAR-архив с VBE-скриптом, который запускает трехступенчатое заражение.

На первом этапе загрузчик обращается к управляющему серверу, определяет версию ОС и установленный антивирус. Затем он скачивает и запускает имплант второго этапа, написанный на Delphi, — этот модуль-шпион собирает документы, изображения, системные журналы и периодически делает снимки экрана. Отмечается, что он также показывает жертве документ-обманку, чтобы не вызвать подозрений.

На третьем этапе подключается компонент, написанный на C++, который расширяет список похищаемых файлов — к офисным документам добавляются изображения (JPEG), CSV, RTF и TXT. Этот модуль умеет получать команды от управляющего сервера, в том числе на скачивание дополнительных инструментов, сбор файлов с сетевых дисков, а также обход UAC через computerdefaults.exe. Для смены управляющего сервера используется XOR-шифрование с 232-байтным ключом.

«Действия группы характеризуются тщательной подготовкой и ориентацией на конкретные страны: только за последние семь месяцев злоумышленники провели более 200 атак в России. В ходе исследования мы также обнаружили, что Geo Likho начала создавать вредоносные утилиты под конкретную инфраструктуру жертвы. Это говорит о том, что злоумышленники вкладывают значительные ресурсы в разработку собственных инструментов», — комментирует Алексей Шульмин (Alexey Shulmin), ИБ-эксперт «Лаборатории Касперского».

Комментарии (0)