Mythic Likho снова атакует российские субъекты КИИ - «Новости»

- 14:30, 05-мар-2026

- Изображения / Отступы и поля / Преимущества стилей / Новости / Сайтостроение / Добавления стилей

- Евдоким

- 0

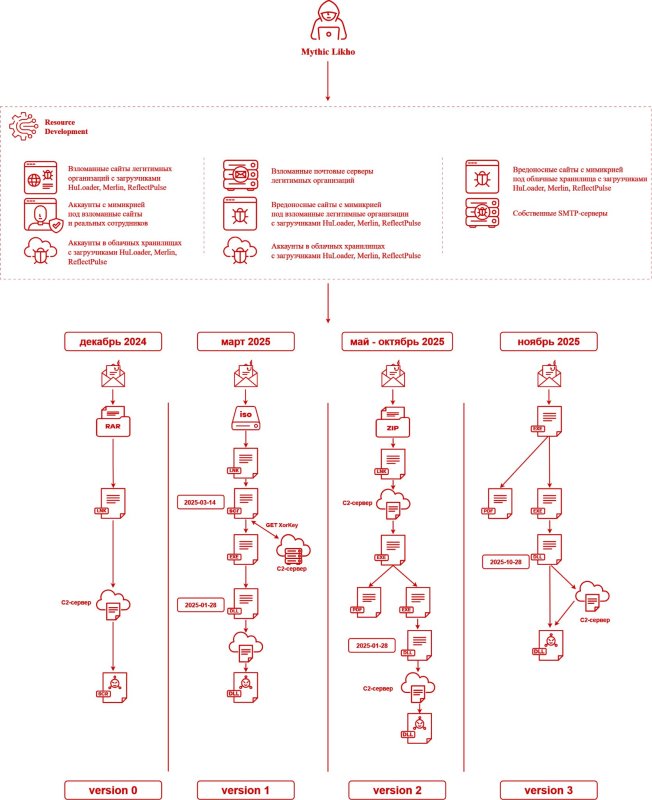

Специалисты Positive Technologies опубликовали комплексное исследование деятельности APT-группировки Mythic Likho. Хакеры целенаправленно атакуют субъекты критической информационной инфраструктуры (КИИ) России, фокусируясь на крупных предприятиях из сфер машиностроения, добывающей и обрабатывающей промышленности. Конечная цель атак — зашифровать ценные данные и потребовать выкуп.

Впервые активность Mythic Likho была обнаружена в сентябре 2024 года, когда исследователи «Лаборатории Касперского» описали атаки с использованием бэкдора Loki. Теперь специалисты Positive Technologies объединили данные департаментов киберразведки и реагирования на инциденты, чтобы составить полную картину тактик и инструментов группировки.

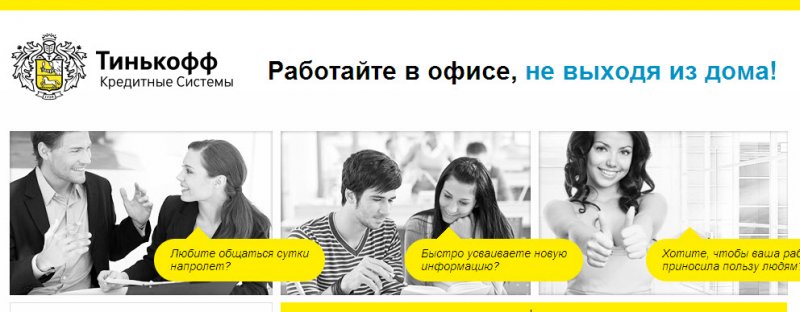

Одна из ключевых особенностей Mythic Likho — тщательная подготовка к каждой атаке. Злоумышленники детально изучают будущую жертву: сферу деятельности, географию, контрагентов и конкретных сотрудников. На основе собранных данных готовят уникальные фишинговые рассылки — письма приходят якобы от специалистов госучреждений, ритейл-компаний или СМИ. При этом первые сообщения далеко не всегда содержат вредоносные ссылки: сначала атакующие выстраивают доверительные отношения с жертвой.

Для доставки малвари группировка использует сеть из взломанных сайтов реальных российских компаний, госучреждений и СМИ, а также собственные фишинговые домены, замаскированные под облачные хранилища, торговые сети и госуслуги.

Исследователи обнаружили целые кластеры поддельных доменов — от ilcloud[.]ru и cloudmaill[.]ru до gosuslugi-help[.]ru и dns-shop-client[.]ru. Все домены группировка регистрирует через российского регистратора Рег.ру, а IP-адреса управляющих серверов скрывает с помощью Cloudflare.

В арсенале Mythic Likho — загрузчики HuLoader и ReflectPulse собственной разработки, бэкдор Loki, а также сторонние инструменты: шифровальщик LockBit, агент Merlin, утилиты Mimikatz, PsExec, Nmap, Rclone и другие. Вредоносы доставляются внутри ISO-файлов и RAR-архивов, маскируя их под PDF-документы, договоры, счета и резюме с помощью двойных расширений и подмены иконок.

Получив доступ к сети жертвы через бэкдор, атакующие извлекают учетные данные, перемещаются по инфраструктуре, выводят ценные сведения, шифруют их и оставляют инструкцию по оплате выкупа.

«Mythic Likho в качестве жертв выбирает крупные платежеспособные предприятия, прежде всего из сфер машиностроения, добывающей и обрабатывающей промышленности. Киберпреступники продумывают каждый шаг атаки, используют сложные цепочки доставки ВПО, совершенствуют свои программы и стабильно обеспечивают анонимность вредоносной инфраструктуры. Кроме того, в нескольких кампаниях злоумышленники использовали инструменты из личного арсенала группировки (Ex)Cobalt, активно атакующей российские организации. Вероятно, Mythic Likho состоит из профессионалов с большим опытом в проведении атак, обширными техническими знаниями и контактирует с киберпреступным сообществом», — комментирует Виктор Казаков, ведущий специалист группы киберразведки экспертного центра безопасности Positive Technologies.

Исследователи предупреждают, что обнаружили признаки подготовки к новым атакам: обновление DNS-записей ранее использованных C2-доменов и наличие активного управляющего сервера с установленными сканером уязвимостей Nessus, веб-сервером Traefik Proxy и платформой WireGuard-туннелирования Pangolin.

Комментарии (0)