По модели «вымогатель как услуга» работают более 25 хакерских групп - «Новости»

- 11:13, 19-ноя-2020

- Заработок / Новости / Сайтостроение / Текст / Изображения / Линии и рамки / Отступы и поля / Преимущества стилей

- Ross

- 0

Согласно новому отчету, опубликованному исследователями из компании Intel 471, в настоящее время более 25 хак-групп предлагают свои услуги по схеме «вымогатель как услуга» (Ransomware-as-a-Service, RaaS). То есть они сдают вымогательскую малварь в аренду другим преступникам.

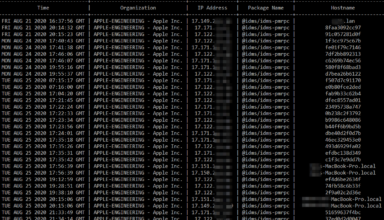

По сути, разработчики RaaS-малвари предоставляют готовый код шифровальщиков другим хакерам. Такие «клиенты» арендуют код шифровальщика у его авторов, настраивают его под себя, а затем используют в атаках по своему усмотрению. Так, арендованный шифровальщик может распространяться при помощи целевых фишинговых кампаний, массовых спам-рассылок, использования скомпрометированных учетных данных RDP или эксплуатации уязвимостей в различных сетевых устройствах. У таких атак есть только один «общий знаменатель»: итоговой целью всегда является получение доступа к внутренней сети компании-жертвы.

Выкупы, которые хакеры «зарабатывают» на таких атаках, поступают на счет разработчиков RaaS-малвари, те оставляют себе небольшой процент, а затем пересылают оставшуюся часть своим «клиентам».

Аналитики Intel 471 пишут, что сейчас на черном рынке RaaS-малварь предлагают более 25 группировок, и это куда больше, чем ранее предполагали многие ИБ-эксперты.

При этом исследователи отмечают, что не все обнаруженные RaaS одинаковы и разделяют малварь на три уровня, в зависимости от ее сложности, функций и подтвержденной истории атак.

Уровень 1 – это наиболее известные вымогатели на сегодняшний день. На этот уровень попали группировки активные уже много месяцев, доказавшие жизнеспособность своего кода с помощью большого количества атак, и продолжающие работать, невзирая на публичное разоблачение. В этот список вошли REvil, Netwalker, DopplePaymer, Egregor (Maze) и Ryuk.

Все эти вредоносы хорошо известны и, за исключением Ryuk, имеют собственные сайты для слива данных, где публикуют похищенную у пострадавших компаний информацию, если жертвы отказываются платить.

Операторы этих шифровальщиков используют самые разные векторы атак. Они могут взламывать сети жертв, используя ошибки в сетевых устройствах (и нанимая для этого сетевых экспертов); могут загрузить пейлоад вымогателя в систему, уже зараженную другой малварью (сотрудничают с другими хак-группами); могут получить доступ к сети компании через RDP (сотрудничают с операторами ботнетов или продавцами скомпрометированных учетных данных).

Уровень 2 отведен для RaaS-группировок, которые уже приобрели репутацию среди других хакеров, предлагают весьма продвинутую малварь, однако пока не имеют такого количества «клиентов», как группировки первого уровня. Так, на этот уровень попали Avaddon, Conti, Clop, DarkSide, Mespinoza (Pysa), RagnarLocker, Ranzy (Ako), SunCrypt и Thanos.

| Имя | Дата обнаружения | Взяли ответственность за атаку | Место продажи | Блог |

| Avaddon | Март 2020 | Менее 10 раз | Exploit | Да |

| Conti | Август 2020 | 142 раза | В частном порядке | Да |

| Clop | Март 2020 | Более 10 раз | N/A | Да |

| DarkSide | Август 2020 | Менее 5 раз | Exploit | Да |

| Pysa/Mespinoza | Август 2020 | Более 40 раз | N/A | Да |

| Ragnar | Декабрь 2019 | Более 25 раз | Exploit | Да |

| Ranzy | Октябрь 2020 | 1 раз | Exploit и XSS | Да |

| SunCrypt | Октябрь 2019 | Более 20 раз | Mazafaka | Да |

| Thanos | Август 2020 | Более 5 раз | Raid | Нет |

Уровень 3 — это RaaS-предложения появившиеся совсем недавно, детальная информация о которых отсутствует. В некоторых случаях даже нельзя понять, актины ли эти группировки сейчас, или они уже оставили безуспешные попытки наладить собственный вымогательский «бизнес». В число таких новичков вошли CVartek.u45, Exorcist, Gothmog, Lolkek, Muchlove, Nemty, Rush, Wally, Xinof, Zeoticus и ZagreuS.

| Название | Дата обнаружения | Известные инциденты | Место продажи | Блог |

| CVartek.u45 | Март 2020 | Нет | Torum | Нет |

| Exorcist | Июль 2020 | Нет | XSS | Нет |

| Gothmog | Июль 2020 | Нет | Exploit | Нет |

| Lolkek | Июль 2020 | Нет | XSS | Нет |

| Muchlove | Апрель 2020 | Нет | XSS | Нет |

| Nemty | Февраль 2020 | 1 | XSS | Да |

| Rush | Июль 2020 | Нет | XSS | Нет |

| Wally | Февраль 2020 | Нет | Nulled | Нет |

| XINOF | Июль 2020 | Нет | Частный Telegram-канал | Нет |

| Zeoticus | Декабрь 2019, Сентябрь 2020 | Нет | XSS/Частные каналы | Нет |

Комментарии (0)