Разработчики Flipper объяснили, что «секретной прошивки» для взлома авто не существует - «Новости»

- 14:30, 25-авг-2025

- Заработок / Новости / Преимущества стилей / Вёрстка / Статьи об афоризмах / Отступы и поля / Текст / Самоучитель CSS / Видео уроки / Изображения

- Archibald

- 0

Тема взлома и угона автомобилей при помощи Flipper Zero снова попала в заголовки мировых СМИ. На этот раз хакеры заявили, что продают «секретные прошивки» для гаджета, которые якобы можно использовать против автомобилей Ford, Audi, Volkswagen, Subaru, Hyundai, Kia и ряда других марок. Разработчики Flipper объясняют, что это неправда.

В конце прошлой недели издание 404 Media рассказало о подпольной торговле модифицированными прошивками для Flipper Zero, которые якобы позволяют взламывать и угонять автомобили.

Журналисты пообщались с хакером по имени Дэниел (Daniel), который якобы живет в России, а также его партнером Дерроу (Derrow), которые разработали и продают в даркнете специальные Unleashed-прошивки для Flipper Zero.

Дэниел сообщил, что купил различные фрагменты исходного кода, необходимые для создания прошивки, у других людей. По его словам, прошивки, возможно, действительно используются для автоугонов, но также пользуются популярностью среди специалистов в автосервисах.

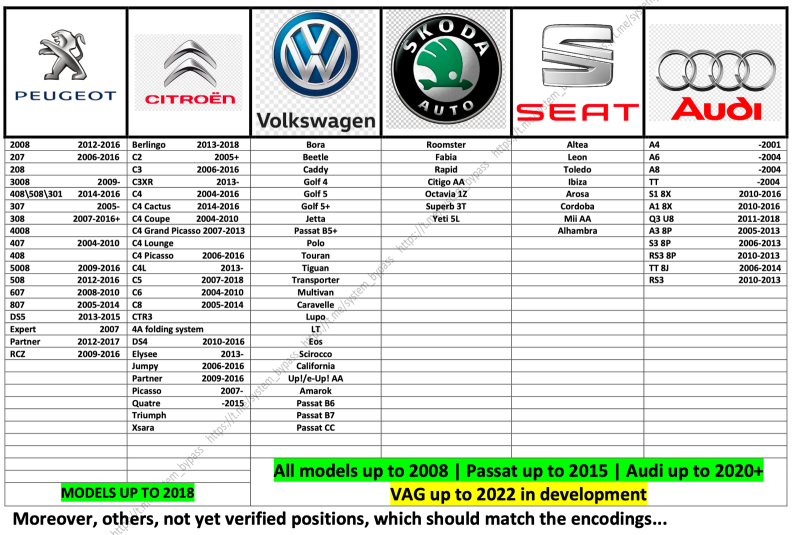

Хакеры утверждают, что модифицированное устройство может перехватывать сигналы брелоков и вычислять следующий код для разблокировки автомобиля, создавая «теневую копию оригинального ключа». Согласно предоставленной документации, такие атаки работают против почти 200 моделей авто, включая версии 2025 года от Ford, Audi, Volkswagen, Subaru, Hyundai, Kia, Fiat, Mitsubishi, Suzuki, Peugeot, Citroën и Skoda.

В продаже представлены две версии прошивок: базовая за 600 долларов (только текущая версия) и расширенная за 1000 долларов (с будущими обновлениями и поддержкой), оплата принимается в криптовалюте. При этом прошивки якобы привязываются к конкретному устройству через серийный номер для предотвращения несанкционированного распространения. Для этого у покупателей требуют фотографии с коробки Flipper Zero, на которой видно серийный номер устройства, и фотографию определенной части настроек гаджета.

Дэниел заявил журналистам, что за два года продал эту технологию примерно 150 покупателям. Дерроу же утверждает, что «продажи зашкаливают».

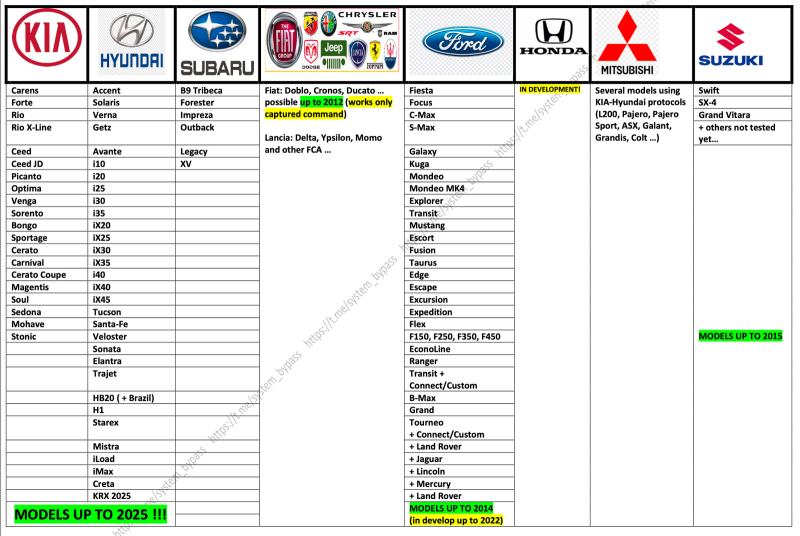

Ролики в YouTube-канале Дэниела

В статье журналисты высказали опасения, что если эта технология получит широкое распространение, это может привести к всплеску автоугонов. Издание пишет, что тогда в 2026 году «Kia Boys могут стать Flipper Boys», имея в виду известный тренд, связанный с угонами автомобилей Kia и Hyundai молодежью.

В ответ на многочисленные материалы в СМИ один из авторов Flipper Zero, Павел Жовнер, опубликовал большое сообщение в официальном блоге.

«В некоторых магазинах даркнета начали продавать так называемые “приватные” прошивки для Flipper Zero, утверждая, что с их помощью можно взломать бесчисленное количество автомобилей. Якобы в сеть просочилась информация о новых уязвимостях, позволяющих взламывать динамические протоколы, такие как KeeLoq.

На самом деле, все эти методы были опубликованы более 10 лет назад. Ничего нового. Авторы таких прошивок просто перерабатывают известные уязвимости, выдавая их за “новые хаки”. И, что важно, эти уязвимости не имеют никакого отношения к реальным угонам автомобилей, поскольку не позволяют завести двигатель», — пишет Жовнер.

Разработчик объясняет, что KeeLoq был разработан в 1980-х годах и в основном использовался в старых системах доступа (например, гаражные ворота и ранние автомобильные сигнализации). Это система со скользящим кодом (rolling code или hopping code), где каждая передача использует новый уникальный сигнал, зашифрованный 64-битным ключом производителя.

По словам Жовнера, именно ключ производителя — слабое место KeeLoq. Проблема в том, что автопроизводители часто использовали один и тот же ключ для всего модельного ряда. В случае утечки этого ключа злоумышленники получали возможность перехватывать сигналы с любого брелока дистанционного управления этой марки.

«Авторы “хакерских” прошивок просто распространяют старые, украденные у разных автопроизводителей ключи. В этом нет ничего нового, такие уязвимости были подробно описаны еще в 2006 году, — объясняет создатель Flipper. — С тех пор автопроизводители перешли на более современные радиопротоколы с двусторонней аутентификацией, где автомобиль и ключ обмениваются сообщениями для проверки подлинности».

После этого Жовнер повторяет тезисы, которые авторы Flipper Zero подробно объясняли в 2024 году, когда правительство Канады сообщило, что намерено запретить продажу Flipper Zero и аналогичных устройств в стране, так как с их помощью якобы можно угонять автомобили.

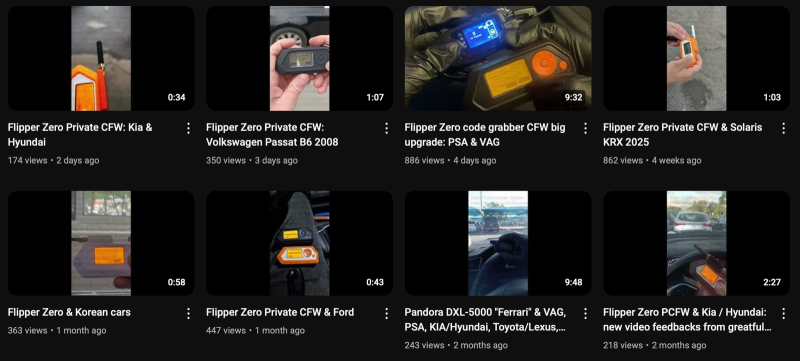

В частности, он напоминает, что настоящие автоугонщики обычно нацелены на системы бесключевого доступа и запуска двигателя. Они используют ретрансляторы и передатчики, которые передают сигнал с настоящего ключа, вынуждая автомобиль считать, будто настоящий ключ находится где-то рядом.

«Если вашу машину можно атаковать с помощью Flipper Zero, ее с тем же успехом можно взломать при помощи куска провода», — резюмирует Жовнер.

Комментарии (0)